La VLAN (Virtual Local Area Network) es una tecnología de red que permite dividir una red física en múltiples redes lógicas independientes. Con ella, es posible agrupar dispositivos de diferentes ubicaciones físicas como si estuvieran en el mismo segmento de red, o separar dispositivos físicamente próximos en redes completamente distintas. Esta segmentación lógica es fundamental […]

¡Descúbrelo!

La VLAN (Virtual Local Area Network) es una tecnología de red que permite dividir una red física en múltiples redes lógicas independientes. Con ella, es posible agrupar dispositivos de diferentes ubicaciones físicas como si estuvieran en el mismo segmento de red, o separar dispositivos físicamente próximos en redes completamente distintas.

Esta segmentación lógica es fundamental en entornos corporativos, industriales y de seguridad, donde el aislamiento del tráfico, el control de acceso y la optimización del rendimiento son requisitos críticos.

En este artículo, explicamos qué es una VLAN, cómo funciona, sus principales beneficios, los tipos disponibles y sus aplicaciones prácticas, incluyendo el uso en sistemas de CFTV.

[elementor-template id=”24446″]

¿Cómo Funciona una VLAN?

Las VLANs operan en la Capa 2 (Enlace de Datos) del modelo OSI. Los switches administrables segmentan el tráfico asignando puertos a VLANs específicas y usando etiquetado de tramas (conforme al estándar IEEE 802.1Q) para identificar a qué VLAN pertenece cada trama en los enlaces entre switches (enlaces trunk).

- Puertos de acceso (Access Ports): Conectan dispositivos finales (computadoras, cámaras, teléfonos IP) a una VLAN específica. El dispositivo no necesita conocer la VLAN — el switch realiza la asignación.

- Puertos trunk (Trunk Ports): Transportan tráfico de múltiples VLANs simultáneamente entre switches, utilizando el etiquetado IEEE 802.1Q para diferenciar el tráfico de cada VLAN.

El estándar IEEE 802.1Q define la inserción de una etiqueta de 4 bytes en la trama Ethernet, que incluye el identificador de VLAN (VID) con valores de 1 a 4094. Esta etiqueta permite que los switches administrables enruten el tráfico correctamente entre segmentos, garantizando el aislamiento entre VLANs distintas.

Principales Beneficios de las VLANs

- Segmentación de tráfico: Aísla grupos de dispositivos, reduciendo el dominio de broadcast y mejorando el rendimiento de la red.

- Seguridad: Impide que dispositivos en VLANs diferentes se comuniquen directamente, limitando la propagación de amenazas y el acceso no autorizado.

- Flexibilidad de administración: Permite reorganizar segmentos lógicos sin necesidad de alterar el cableado físico — solo con reconfiguración del switch.

- Optimización del rendimiento: Reduce el tráfico innecesario en segmentos de red, ya que los broadcasts quedan restringidos a su propia VLAN.

Tipos de VLANs

- VLAN basada en puertos: La más común. Los puertos del switch se asignan manualmente a VLANs específicas. Simple y ampliamente soportada.

- VLAN basada en MAC: La asignación se realiza según la dirección MAC del dispositivo, independientemente del puerto de conexión. Útil para dispositivos móviles.

- VLAN basada en protocolo: Segmenta el tráfico según el protocolo utilizado (IPv4, IPv6, IPX). Menos frecuente en redes modernas.

- VLAN basada en políticas (dinámicas): Utiliza servidores de autenticación (como RADIUS) para asignar dinámicamente dispositivos a VLANs según credenciales de usuario o certificados.

Configuración Básica de VLAN

- Crear la VLAN en el switch: Asignar un ID y un nombre descriptivo (ej.: VLAN 10 — Administración, VLAN 20 — CFTV, VLAN 30 — Invitados).

- Configurar puertos de acceso: Asignar cada puerto a la VLAN correspondiente según el tipo de dispositivo conectado.

- Configurar puertos trunk: En los enlaces entre switches, habilitar el modo trunk para transportar múltiples VLANs con etiquetado IEEE 802.1Q.

- Definir la VLAN nativa: Configurar la VLAN nativa en los puertos trunk (generalmente VLAN 1, aunque se recomienda cambiarla por seguridad).

Enrutamiento entre VLANs (Inter-VLAN Routing)

- Router-on-a-Stick: Un único enlace trunk conecta el switch a un router, que crea subinterfaces para cada VLAN. Solución económica para redes pequeñas.

- Switch de Capa 3: Un switch con capacidades de enrutamiento realiza el inter-VLAN routing internamente, con mayor rendimiento y menor latencia. Recomendado para redes medianas y grandes.

Consideraciones de Seguridad

- Ataques de VLAN Hopping: Técnica donde un dispositivo intenta acceder a VLANs no autorizadas mediante manipulación de etiquetas 802.1Q o protocolos de trunking (DTP). La mitigación incluye deshabilitar el DTP en puertos de acceso y cambiar la VLAN nativa.

- Seguridad de Puertos (Port Security): Función del switch que limita el número de direcciones MAC permitidas por puerto, previniendo conexiones de dispositivos no autorizados.

¿Para Qué Sirven las VLANs en Redes Corporativas?

Las VLANs resuelven problemas concretos de seguridad, rendimiento y organización en redes empresariales. A continuación, los siete escenarios más comunes donde su uso es técnicamente justificado:

1. Separación entre Departamentos

Problema: Usuarios de diferentes departamentos comparten la misma infraestructura física, generando riesgo de acceso indebido a datos sensibles.

Solución: Cada departamento (Financiero, TI, RRHH, Producción) opera en su propia VLAN. El tráfico interno queda aislado y el acceso entre departamentos se controla mediante ACLs en el firewall o en el switch de Capa 3.

2. Aislamiento de Redes de Invitados

Problema: Visitantes y clientes necesitan acceso a internet, pero no deben acceder a recursos internos de la empresa.

Solución: Una VLAN dedicada para invitados proporciona acceso a internet con total aislamiento de la red corporativa interna. Sin VLAN, cualquier dispositivo conectado al Wi-Fi de invitados podría intentar acceder a servidores internos.

3. Separación de Voz y Datos (VoIP)

Problema: El tráfico de voz sobre IP (VoIP) es sensible a la latencia y la fluctuación (jitter). Si comparte el mismo segmento que los datos corporativos, la calidad de las llamadas se degrada.

Solución: Una VLAN de voz exclusiva permite la aplicación de políticas QoS (Quality of Service) específicas, garantizando prioridad al tráfico de voz e independencia respecto al tráfico de datos.

4. Segmentación de Servidores

Problema: Servidores críticos (ERP, bases de datos, AD) en el mismo segmento que las estaciones de trabajo aumentan la superficie de ataque.

Solución: Una VLAN exclusiva para servidores, con acceso controlado por firewall, reduce drásticamente la exposición. Solo los sistemas autorizados se comunican directamente con los servidores.

5. Gestión de Dispositivos IoT e Industriales

Problema: Dispositivos IoT y equipos industriales (PLCs, sensores, controladores) frecuentemente tienen vulnerabilidades conocidas y no reciben actualizaciones regulares de seguridad.

Solución: Aislar estos dispositivos en una VLAN específica limita el impacto de una posible vulneración. Si un dispositivo IoT es comprometido, el atacante permanece aislado en ese segmento.

6. Integración de Múltiples Sedes

Problema: En redes corporativas distribuidas (múltiples filiales), mantener la segmentación lógica consistente entre unidades es complejo con redes físicas independientes.

Solución: Las VLANs pueden extenderse entre sedes mediante VPN o MPLS, manteniendo la misma segmentación lógica en toda la organización. El tráfico de la VLAN de producción de una filial se mantiene aislado del tráfico administrativo de otra.

7. Optimización del Ancho de Banda

Problema: En redes planas (sin segmentación), los broadcasts alcanzan todos los dispositivos, consumiendo ancho de banda innecesariamente y degradando el rendimiento general.

Solución: Cada VLAN forma su propio dominio de broadcast. Broadcasts generados en la VLAN de CFTV no alcanzan la VLAN administrativa, eliminando el ruido innecesario en cada segmento.

Ejemplos Prácticos de Uso de VLANs

Segmentación Departamental en una Empresa de Mediano Porte

Una empresa con 200 empleados y cuatro departamentos puede implementar: VLAN 10 (Administración), VLAN 20 (TI e Infraestructura), VLAN 30 (Producción y Operaciones) y VLAN 40 (Invitados y Visitantes). El switch de Capa 3 central realiza el inter-VLAN routing con ACLs que permiten, por ejemplo, que TI acceda a todos los segmentos, mientras que Producción solo accede a sus propios servidores.

Red de Invitados en Hotel u Hospital

Hoteles y hospitales necesitan ofrecer Wi-Fi a huéspedes y pacientes sin exponer la red interna. Con una VLAN de invitados en el controlador Wi-Fi, cada cliente recibe acceso solo a internet. La red de gestión de los equipos del hotel (cajas registradoras, sistema de reservas, registros de pacientes) permanece en una VLAN separada, inaccesible para los huéspedes.

Separación de Voz y Datos en Call Center

En un call center con 300 posiciones de atención, cada puesto tiene un teléfono IP y una computadora conectados al mismo switch de acceso. La VLAN de voz (por ejemplo, VLAN 100) recibe prioridad QoS garantizada, mientras que la VLAN de datos (VLAN 200) opera normalmente. El operador experimenta llamadas nítidas incluso durante períodos de alta utilización de la red.

Aplicación de VLANs en Sistemas de CFTV

El uso de VLANs en sistemas de videovigilancia (CFTV) es una práctica ampliamente adoptada en proyectos de seguridad electrónica de mediano y gran porte. Segmentar el tráfico de video garantiza rendimiento, seguridad y facilidad de gestión.

¿Por Qué Usar una VLAN para CFTV?

Los sistemas de CFTV generan volúmenes elevados de tráfico de video continuo. Sin segmentación, este tráfico compite con los datos corporativos por el ancho de banda disponible, perjudicando ambos. Una VLAN exclusiva para CFTV elimina esta competencia.

Además, las cámaras IP son dispositivos con superficie de ataque conocida. Aislarlas en una VLAN impide que una cámara vulnerada sirva como punto de entrada a la red corporativa.

Cómo Implementar

El proceso de implementación de VLAN para CFTV sigue los mismos principios de cualquier segmentación de red:

- Crear la VLAN de CFTV en el switch administrable (ej.: VLAN 20).

- Asignar los puertos de acceso donde se conectan las cámaras IP y el NVR/DVR a esta VLAN.

- Configurar el puerto donde se conecta la estación de monitoreo como acceso a la VLAN 20 (o como trunk, si también accede a otras VLANs).

- Si es necesario acceder al CFTV desde la red administrativa, configurar una regla de firewall específica para ese tráfico.

Beneficios Específicos

- Ancho de banda garantizado: El tráfico de video no compite con datos corporativos.

- Aislamiento de seguridad: Las cámaras no acceden a recursos internos de la empresa.

- Facilidad de gestión: Todos los dispositivos de CFTV están lógicamente agrupados, facilitando el monitoreo y la solución de problemas.

- Escalabilidad: Nuevas cámaras se añaden a la VLAN existente sin impactar otras redes.

Consideraciones Importantes

- Switch administrable obligatorio: Las VLANs requieren switches con soporte a IEEE 802.1Q. Switches no administrables no soportan esta configuración.

- Planificación del direccionamiento IP: Cada VLAN necesita su propio rango de red (ej.: 192.168.20.0/24 para CFTV). Definir esto antes de la implementación evita conflictos.

- Documentación: Registrar qué VLAN ID corresponde a cada segmento es esencial para el mantenimiento y la solución de problemas futuros.

Ejemplo Práctico de Implementación

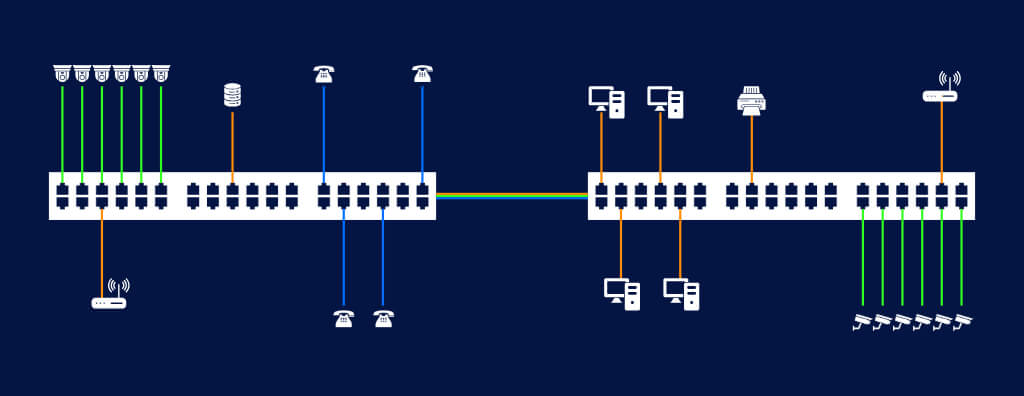

Una industria con 40 cámaras IP distribuidas por el área fabril implementa la siguiente segmentación:

- VLAN 10 — Administración: Computadoras de oficina, servidores ERP, impresoras (rango 192.168.10.0/24).

- VLAN 20 — CFTV: 40 cámaras IP, 2 NVRs y la estación de monitoreo de seguridad (rango 192.168.20.0/24).

- VLAN 30 — Producción: PLCs, IHMs, sensores industriales y sistemas de automatización (rango 192.168.30.0/24).

- VLAN 40 — Invitados: Wi-Fi para visitantes, con acceso solo a internet (rango 192.168.40.0/24).

El switch de Capa 3 central realiza el inter-VLAN routing, mientras el firewall controla qué VLANs pueden comunicarse entre sí y bajo qué condiciones.

Conclusión

Las VLANs son una herramienta fundamental en la infraestructura de redes modernas. Más que un recurso técnico, representan una decisión de proyecto que impacta directamente en la seguridad, el rendimiento y la capacidad de gestión de toda la red.

Ya sea en entornos corporativos, industriales, hospitalarios o residenciales de alto nivel, la segmentación por VLANs es la base para una arquitectura de red bien planificada. En sistemas de CFTV, su uso se vuelve aún más crítico, dado el volumen de datos generado y la naturaleza sensible de las imágenes capturadas.

Siga a A3A Engenharia y acompañe nuestros contenidos técnicos.