La Dark Web es una parte oculta de internet accesible solo mediante software y protocolos específicos que garantizan el anonimato, como el navegador Tor. A diferencia de la surface web (indexada por motores de búsqueda) y de la deep web (contenidos no indexados), la dark web es conocida por su alto nivel de privacidad y […]

¡Descúbrelo!

La Dark Web es una parte oculta de internet accesible solo mediante software y protocolos específicos que garantizan el anonimato, como el navegador Tor. A diferencia de la surface web (indexada por motores de búsqueda) y de la deep web (contenidos no indexados), la dark web es conocida por su alto nivel de privacidad y anonimato, siendo utilizada tanto para fines legítimos como ilícitos. En este artículo, entienda qué es la Dark Web, cómo funciona, los riesgos involucrados y las mejores prácticas para proteger personas y empresas.

La Dark Web constituye un conjunto de redes superpuestas, caracterizadas por el anonimato y el uso de protocolos criptográficos avanzados, ubicadas en capas superiores al modelo TCP/IP, con el objetivo de ocultar identidades, rutas y contenidos accedidos. Estas infraestructuras están construidas sobre mecanismos de anonimización, como el onion routing, y se accede a ellas mediante software dedicado, posibilitando comunicaciones no rastreables entre clientes y servidores, fuera del alcance de los navegadores y motores de búsqueda convencionales. La motivación central para el desarrollo y adopción de estas redes incluye privacidad reforzada, resistencia a la censura y protección contra la vigilancia masiva, introduciendo desafíos crecientes para la ciberseguridad, la gobernanza y el cumplimiento organizacional.

En este artículo, se presenta un análisis exhaustivo y técnicamente detallado de la Dark Web, abordando su definición, distinciones frente a la Deep Web y la Surface Web, arquitectura de red, métodos de acceso, protocolos involucrados, mecanismos de anonimización, aplicaciones legítimas e ilícitas, principales amenazas y riesgos, implicaciones de seguridad para proyectos corporativos y normas técnicas relacionadas con la mitigación y el monitoreo. El contenido está destinado a profesionales de ingeniería, seguridad de la información y gestores de riesgo que buscan un entendimiento avanzado sobre el tema.

¡Compruébelo!

[elementor-template id=”24446″]

¿Qué es Surface Web, Deep Web y Dark Web?

Ilustración técnica de las diferentes capas de internet, destacando la posición de la Dark Web, sus elementos de anonimato, cifrado y riesgos para entornos corporativos.

Fuente: A3A Ingeniería de Sistemas.

Para entender la Dark Web es fundamental trazar la distinción entre los niveles de la Web:

| Característica | Surface Web | Deep Web | Dark Web |

|---|---|---|---|

| Visibilidad | Indexada por motores de búsqueda convencionales (Google, Bing, etc.) | No indexada por motores de búsqueda; requiere permisos específicos | No indexada, acceso restringido y anonimizado |

| Acceso | Público e irrestricto mediante navegadores tradicionales | Controlado: exige autenticación, inicio de sesión o configuraciones específicas | Restringido: exige software dedicado (ej.: Tor, I2P) |

| Contenido | Portales institucionales, sitios web públicos, blogs y páginas abiertas | Bases de datos corporativas, sistemas internos, correos electrónicos y documentos confidenciales | Servicios de comunicación anónima, marketplaces, foros especializados (legítimos e ilícitos) |

| Nivel de Anonimato | No hay anonimato, la información de acceso y navegación es rastreable | Parcial, dependiendo de la configuración y permisos del sistema | Elevado, infraestructura diseñada para garantizar anonimato y sigilo |

| Legalidad | Contenidos y accesos plenamente legales | Legal, excepto si está asociado a prácticas ilícitas o uso no autorizado | Depende del uso y del contenido accedido; existen usos legítimos e ilícitos |

| Ejemplos | www.a3aengenharia.com.br, portales de noticias, sitios de organismos oficiales | Intranet empresarial, sistemas bancarios en línea, entornos académicos restringidos | Direcciones .onion, servicios de whistleblowing, canales de comunicación protegida |

Fuente: A3A Ingeniería de Sistemas.

- Surface Web: Capa visible, indexada por motores de búsqueda (por ejemplo, sitios accesibles via HTTP/HTTPS estándar).

- Deep Web: Abarca contenidos no indexados por motores de búsqueda convencionales, incluyendo bases de datos protegidas, áreas restringidas de sistemas y sitios bajo autenticación, sin implicar necesariamente anonimato o ilegalidad.

- Dark Web: Subconjunto de la Deep Web, compuesto por sitios y servicios accesibles solo mediante protocolos y software específicos (como TOR e I2P), diseñados para anonimato total y comunicación cifrada. Los servicios ubicados en la Dark Web no solo son invisibles para los motores de búsqueda, sino que se encuentran fuera del alcance de los navegadores tradicionales, requiriendo infraestructura propia para enrutamiento anónimo.

Estructuralmente, la Surface Web corresponde a una minoría del espacio total de datos, mientras que la Deep y Dark Web abarcan contenidos mayoritariamente no rastreables por mecanismos tradicionales. En la Dark Web, prevalece el concepto de “red superpuesta”, formando infraestructuras superpuestas a la Internet común, con autenticación no trivial y mecanismos de acceso restrictivo basados en consentimiento o configuración de cliente.

Para profundizar en la comprensión de las diferentes capas de internet, lea también nuestro artículo sobre Deep Web: Todo lo que necesita saber sobre el lado oculto de Internet

Cómo Funciona la Arquitectura e Infraestructura Subyacente de la Dark Web

La infraestructura de la Dark Web se fundamenta en redes superpuestas (overlay networks), agregadas sobre la arquitectura TCP/IP tradicional. Se implementan protocolos de anonimización en múltiples capas — con énfasis en el onion routing, principal tecnología habilitadora de la red TOR (The Onion Router). Otras tecnologías, como I2P (Invisible Internet Project), siguen principios similares de enrutamiento a través de capas criptográficas (garlic routing). Estas redes son accesibles únicamente mediante la aplicación de software especializado que encapsula y enruta paquetes IP a través de múltiples nodos, eliminando la correlación directa entre cliente, servidor y contenido solicitado.

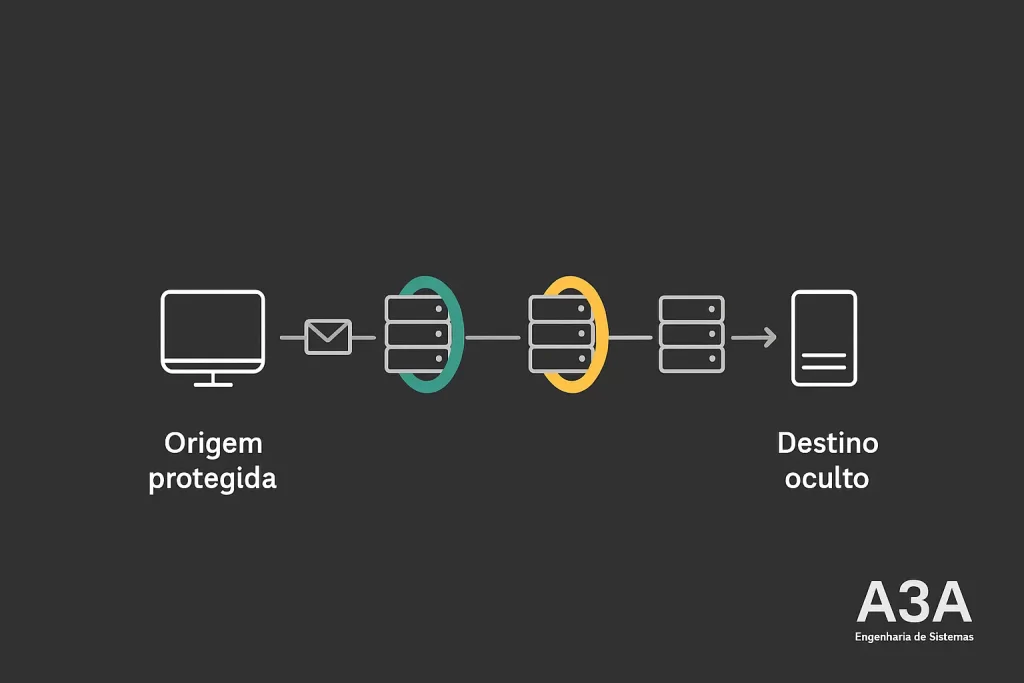

Animación didáctica demostrando cómo los datos transitan por múltiples nodos intermediarios, con capas de cifrado siendo eliminadas en cada etapa, garantizando el anonimato entre origen y destino.

Fuente: A3A Ingeniería de Sistemas.

- Onion Routing: Cada paquete transita por una cadena de servidores intermediarios (nodos), cifrado en múltiples capas. Cada nodo elimina únicamente su “capa” de cifrado, conociendo solo el nodo anterior y el siguiente, nunca el origen o el destino final simultáneamente.

- FW y Proxies: Las configuraciones locales del cliente implican la redirección del tráfico de navegación hacia proxies anónimos, con todo el tráfico encapsulado en protocolos específicos.

- Capas sobre TCP/IP: La lógica de anonimización opera por encima del transporte TCP/IP, aprovechando el direccionamiento pero superponiendo múltiples circuitos cifrados, normalmente mediante puertos no estandarizados y direcciones ocultas (ej.: dominios ‘.onion’).

La arquitectura de overlay implica desafíos para el monitoreo y la inspección, ya que fragmenta y distribuye el flujo de datos a través de diferentes jurisdicciones y plataformas.

Principales Protocolos y Software para Acceder a la Dark Web

El acceso a la Dark Web requiere la utilización de software diseñado específicamente para operar en redes superpuestas anónimas. Entre los principales, se destacan:

- TOR (The Onion Router): Solución ampliamente difundida para anonimización, accesible al público mediante navegadores especializados. Utiliza onion routing, donde cada solicitud web atraviesa múltiples servidores, cada uno descifrando únicamente lo necesario para el reenvío.

- I2P (Invisible Internet Project): Implementa garlic routing, combinando múltiples mensajes anónimos en paquetes agregados, dificultando la correlación y el análisis de tráfico. Opera con su propia infraestructura de direccionamiento y clientes dedicados.

Estos programas redirigen el tráfico del navegador o aplicaciones a través de redes anónimas, ocultando la IP real de origen/destino y haciendo altamente compleja la identificación forense del usuario y del servidor. Las comunicaciones adoptan capas de cifrado de extremo a extremo, con uso intensivo de TLS adaptado y variantes criptográficas para impedir la interceptación y manipulación de datos.

El acceso a direcciones ocultas generalmente se realiza mediante URLs específicas (ejemplo: dominios ‘.onion’), que no poseen registro público en DNS convencional, demandando la utilización de directorios distribuidos y métodos exclusivos de resolución.

¿Cómo Garantiza la Dark Web el Anonimato y la Privacidad?

El fundamento de la Dark Web reside en los mecanismos de anonimización. El onion routing asegura que cada elemento de red conozca únicamente el nodo siguiente, dificultando enormemente la rastreabilidad del flujo de comunicaciones. Para garantizar privacidad adicional, se emplean técnicas de:

- Cifrado Multicapa: Cada solicitud y respuesta viaja protegida por varias capas de cifrado, asegurando confidencialidad de extremo a extremo.

- Red de Proxies Descentralizada: El tráfico nunca sigue el mismo camino de punteros IP, mitigando riesgos de correlación y ataques de análisis de flujo.

- Resiliencia contra Sniffing y Spoofing: Utilizando cifrado robusto para impedir la interceptación y modificación de paquetes por agentes maliciosos o controlados por terceros.

Este marco tecnológico dificulta significativamente la identificación de actividades y usuarios, siendo diseñado para resistir no solo a la censura, sino también a intentos avanzados de vigilancia y bloqueo de acceso.

Principales Usos y Aplicaciones de la Dark Web (Legales e Ilícitos)

Si bien la Dark Web ofrece recursos para el anonimato y la protección de la privacidad — esenciales, por ejemplo, para disidentes en regímenes opresivos o profesionales investigativos —, su arquitectura también se utiliza para la operacionalización de actividades ilícitas, ya que dificulta la imposición y fiscalización jurídica.

- Aplicaciones legítimas: Comunicación anónima, periodismo seguro, intercambio de información sensible bajo riesgo, investigación académica, protección de la libertad de expresión y resistencia a regímenes de vigilancia.

- Usos ilícitos: Comercio ilegal (armas, drogas, datos personales, malware), foros de hackers, tráfico de ilícitos digitales, intercambio de servicios de ciberataque, diseminación de contenidos prohibidos y esquemas de lavado de dinero.

La diversidad de aplicaciones y la accesibilidad técnica crean una zona de convergencia entre derechos legítimos a la privacidad y los riesgos de soporte a actividades criminales estructuradas.

Riesgos de la Dark Web: Amenazas, Fraudes y Peligros al Acceder

Los riesgos de acceso y navegación en la Dark Web pueden clasificarse en múltiples dominios:

- Exposición a Amenazas Cibernéticas: Alta frecuencia de malware, ataques de spear phishing, ransomware, scripts maliciosos y exploits en páginas y servicios alojados en estas redes.

- Captura de Datos Sensibles: Posibilidad de filtración de credenciales, datos corporativos y compromiso de activos en caso de que los dispositivos sean inadvertidamente infectados o utilizados sin las debidas barreras técnicas.

- Responsabilidad Jurídica: La navegación inadvertida o el acceso a contenidos ilícitos puede exponer a individuos y organizaciones a riesgos legales de clasificación como delitos virtuales, incluso sin intención.

- Fraudes y Extorsión: Polos de organización de fraudes financieros, esquemas de extorsión y subastas de información corporativa confidencial.

- Riesgo Operacional: Actuación de entidades maliciosas dirigidas a puntos de entrada en entornos corporativos, con objetivos en VPNs, proxies, dispositivos finales y redes de terceros conectadas de forma insegura.

- Vectores Avanzados: Utilización de técnicas de proxy inverso y tunelización para la propagación lateral en redes internas y el movimiento furtivo de datos.

Fuente: A3A Ingeniería de Sistemas.

El acceso sin protección adecuada puede resultar, además, en el bloqueo de dispositivos por entidades judiciales, pérdida de integridad de sistemas y exposición de empleados a intentos de reclutamiento o manipulación por organizaciones criminales digitales.

Resumen Técnico:

- Mayor riesgo = exposición a malware y filtración de datos

- Las empresas necesitan políticas restrictivas y monitoreo continuo

- El cumplimiento de normas (ISO/IEC, LGPD) es un diferencial

⚠️ Atención:

El acceso a la Dark Web, incluso con fines de investigación o curiosidad, puede exponer a profesionales y empresas a riesgos jurídicos y técnicos, incluyendo responsabilidad legal, ciberataques y filtración de datos sensibles. Siempre consulte a especialistas en seguridad de la información antes de cualquier acceso no convencional.

Dark Web en las Empresas: Riesgos e Impactos para Entornos Corporativos

Las empresas enfrentan riesgos significativos al permitir o descuidar los accesos a la Dark Web en sus entornos. Las principales implicaciones incluyen:

- Vulnerabilidades en Sistemas: Sistemas desactualizados, dispositivos mal configurados y ausencia de controles de acceso pueden servir como puntos de entrada para amenazas originadas en la Dark Web.

- Monitoreo y Detección: Necesidad de Sistemas de Detección de Intrusiones (IDS) y Endpoint Detection and Response (EDR) para identificar actividades sospechosas, como tráfico inusual, conexiones con dominios no convencionales y ejecución de códigos anómalos.

- Políticas de Control de Acceso: Implementación de mecanismos de autenticación fuerte (multifactor), segregación de privilegios y uso riguroso de logs para trazabilidad.

- Protección de Datos: Se destacan las prácticas de cifrado, Data Loss Prevention (DLP) y backup offline segregado para evitar filtraciones y ransomware.

- Capacitación y Formación: Formación continua de equipos en la identificación de ataques de ingeniería social y los peligros concretos de las redes anónimas.

Normas técnicas como la ABNT NBR IEC 62676-1-1:2019 y los frameworks de seguridad corporativa recomiendan auditorías regulares, simulaciones de ataque e inspección sistemática de la integridad de los backups y registros.

Cómo Monitorear, Mitigar y Responder a Amenazas de la Dark Web

El monitoreo de riesgos provenientes de la Dark Web requiere:

- Adopción de Firewalls y Segmentación de Red: Limitar puntos de acceso, establecer perímetros de aislamiento y monitorear paquetes para identificar tráfico asociado a proxies anónimos.

- Auditorías y Pruebas de Penetración: Ejecución periódica de evaluaciones de vulnerabilidad y pruebas de intrusión basadas en escenarios de amenazas vehiculadas por redes anónimas.

- Políticas de Backup y Retención: Mantenimiento riguroso de rutinas de backup y restauración, controles de buffer y sistemas de backup segregado, de acuerdo con los requisitos definidos en normas técnicas.

- Integración de Logs y Análisis de Eventos: Log centralizado de interconexiones, monitoreo de fallas y respuestas automáticas en casos de detección de comunicación sospechosa con dominios típicos de la Dark Web.

- Procedimientos de Incidentes: Estructura de respuesta a incidentes definida, con actuación de equipos cualificados para análisis rápido y mitigación de daños causados por accesos indebidos o infección de sistemas.

Todos estos procesos, combinados con el cumplimiento de requisitos normativos y recomendaciones de seguridad, proporcionan una postura de defensa robusta en entornos sensibles.

Es fundamental adoptar políticas de backup segregado conforme recomienda la ISO/IEC 27002 y realizar auditorías periódicas basadas en frameworks del NIST para la detección y respuesta rápida a incidentes.

Compliance y Gobernanza Digital frente a la Dark Web

Las mejores prácticas para seguridad y gestión de riesgos relacionados con la Dark Web están alineadas con normas técnicas internacionales, como la ABNT NBR ISO/IEC 27001 (Gestión de Seguridad de la Información), ISO/IEC 27005 (Gestión de Riesgos) y la legislación nacional, como la LGPD. Además, las recomendaciones del CERT.br y los frameworks del NIST refuerzan las políticas de protección, monitoreo y respuesta a incidentes que involucran entornos de anonimato.

El posicionamiento frente a la Dark Web en el contexto empresarial e institucional depende de políticas reforzadas de compliance, gestión de riesgo y adecuación a normativas como la Ley General de Protección de Datos (LGPD), ISO/IEC 27005 e ISO/IEC 31000. Se recomienda:

- Mapeo de Riesgos: Elaboración de informes técnicos de impacto (Informe de Impacto a la Protección de Datos Personales), considerando, además del entorno lógico, las interfaces con la deep y dark web.

- Gobernanza Estructurada: Definición clara de estándares, responsabilidades y procedimientos relativos a la exposición, comunicación y respuesta a incidentes relacionados con filtraciones y amenazas provenientes de redes anónimas.

- Monitoreo de Compliance: Implementación de sistemas de información seguros, captación centralizada de información de riesgo, identificación, bloqueo y tratamiento inmediato en caso de detección de no conformidad.

- Capacitación Organizacional: Establecimiento de programas de formación y difusión del conocimiento, alineados con las mejores prácticas de seguridad, privacidad e integridad de datos en entornos virtuales críticos.

La adopción sistémica de estas medidas mitiga no solo los impactos operativos y reputacionales, sino que también asegura el cumplimiento de los estándares nacionales e internacionales de gobernanza digital.

Preguntas Frecuentes

No, acceder a la Dark Web no es un delito, pero acceder o participar en actividades ilícitas (compra/venta de drogas, datos robados, etc.) es ilegal. El riesgo está en el contenido y la finalidad del acceso.

Sí, con herramientas de monitoreo avanzadas y políticas de control de tráfico, las empresas pueden identificar intentos de acceso o tráfico sospechoso relacionado con la Dark Web.

El acceso debe realizarse únicamente por especialistas, utilizando sistemas aislados, sin datos sensibles y nunca con credenciales personales o corporativas.

No. Se utiliza para anonimato, privacidad, libertad de expresión, periodismo investigativo, entre otros fines legítimos.

Conclusión

El análisis técnico de la Dark Web revela un entorno de alta complejidad, regido por protocolos avanzados de anonimización, arquitectura descentralizada y fuerte resiliencia a la vigilancia y el bloqueo. El acceso a estos entornos requiere no solo conocimiento de software y redes, sino también una postura consciente frente a los riesgos corporativos, operativos, jurídicos y de compliance. La tenue frontera entre usos legítimos e ilícitos refuerza la necesidad de políticas robustas de gobernanza, herramientas avanzadas de monitoreo, procedimientos de emergencia y capacitación constante de equipos.

Para proyectos de ingeniería, seguridad corporativa e infraestructura crítica, las implicaciones van más allá de la elección de tecnologías: involucran una comprensión amplia de las amenazas, los mecanismos de defensa y las normativas aplicables. El compromiso con prácticas estructuradas de auditoría, análisis de vulnerabilidades y capacitación permite transformar el riesgo en ventaja competitiva, mediante una postura proactiva frente al ecosistema de amenazas y desafíos emergentes.

Consideraciones Finales

La comprensión profunda de las características técnicas, los riesgos y las mejores prácticas de mitigación relativos a la Dark Web constituye un paso imprescindible para la seguridad de la información y la solidez de las operaciones empresariales en la sociedad digital. A3A Ingeniería de Sistemas agradece la lectura de este artículo e incentiva a profesionales y empresas a priorizar estrategias de protección y acompañamiento continuo de riesgos cibernéticos.

¿Quiere saber cómo las soluciones de A3A Ingeniería pueden ayudar a su empresa?

Descubra las mejores soluciones en Seguridad Digital en conformidad con la LGPD.

Para recibir información actualizada y contenidos de referencia, siga nuestros canales oficiales en las redes sociales y manténgase a la vanguardia en el panorama de seguridad e ingeniería aplicada.

Referencias Normativas

“ABNT NBR ISO/IEC 27001 — Gestión de Seguridad de la Información”

“ABNT NBR ISO/IEC 27005 — Gestión de Riesgos”

“LGPD — Ley General de Protección de Datos”

“CERT.br — Centro de Estudios, Respuesta y Tratamiento de Incidentes de Seguridad en Brasil”

“NIST Cybersecurity Framework“

Enlaces Relevantes (Materiales Técnicos Complementarios)

¿Qué es el NIST Cybersecurity Framework?

¿Qué es la Deep Web? Todo lo que necesita saber sobre el lado oculto de Internet

Compliance Empresarial: Definición Técnica, Beneficios y Estrategias de Implementación

eBook – ¿Por qué contratar un Proyecto de Cableado Estructurado?