Conozca los principales conceptos de ciberseguridad aplicados a sistemas de videovigilancia, los riesgos de la conectividad y las medidas necesarias para proteger datos y operaciones.

¡Descúbrelo!

Las medidas de Ciberseguridad se han vuelto indispensables en los Sistemas de Videovigilancia debido a la integración de los dispositivos con redes de telecomunicaciones.

Esta conectividad ha ampliado significativamente las funcionalidades de estos sistemas, permitiendo mayor eficiencia y flexibilidad en las operaciones. Sin embargo, también ha traído consigo un conjunto de vulnerabilidades que pueden comprometer la confidencialidad de los datos y la integridad de operaciones críticas.

En este artículo abordamos los principales conceptos relacionados con la Ciberseguridad aplicada a Sistemas de Videovigilancia, destacando los desafíos inherentes a la conectividad y las medidas necesarias para mitigar los riesgos asociados.

¡Véalo!

[elementor-template id=”24446″]

¿Qué es la Ciberseguridad?

La Ciberseguridad, también conocida como seguridad digital, se refiere al conjunto de prácticas, tecnologías y políticas destinadas a proteger sistemas computacionales, redes, dispositivos y datos contra amenazas digitales, accesos no autorizados, daños o interrupciones.

El concepto de ciberseguridad abarca diferentes capas de protección, desde la aplicación de cifrado para asegurar que los datos no sean interceptados hasta la configuración de mecanismos avanzados de autenticación que limiten el acceso únicamente a individuos o sistemas autorizados.

¿Por qué es Importante la Seguridad Digital para los Sistemas de Videovigilancia?

La mejora de las infraestructuras de telecomunicaciones y redes locales impulsó la evolución de los Sistemas de CCTV, que naturalmente comenzaron a integrar funcionalidades dependientes de conectividad, como acceso remoto y gestión centralizada.

Con la introducción de cámaras IP, NVR y la conexión de DVR a las redes, la necesidad de implementar medidas de seguridad digital se volvió evidente.

La exposición de estos dispositivos a redes internas e internet, ya sea directa o indirectamente, genera vulnerabilidades que pueden comprometer la integridad de las operaciones.

Por ello, es fundamental que la configuración y la implementación de estos sistemas se realicen de manera rigurosa y siguiendo todos los estándares técnicos vigentes.

Causas Comunes de Violación de Datos en Sistemas de Video

Las violaciones de datos en sistemas de videovigilancia suelen derivarse de fallas en las prácticas de seguridad, configurando puntos de vulnerabilidad que pueden ser explotados por actores maliciosos.

Los principales factores de vulnerabilidad pueden categorizarse de la siguiente forma:

Credenciales de Acceso Mal Optimizadas

Las credenciales de acceso débiles o mal gestionadas son una de las principales causas de violaciones en Sistemas de Videovigilancia.

Un estudio realizado por Fortinet en 2020 reveló que Brasil registró más de 3,4 mil millones de intentos de ataques cibernéticos entre enero y septiembre, dentro de un total de 20 mil millones en América Latina.

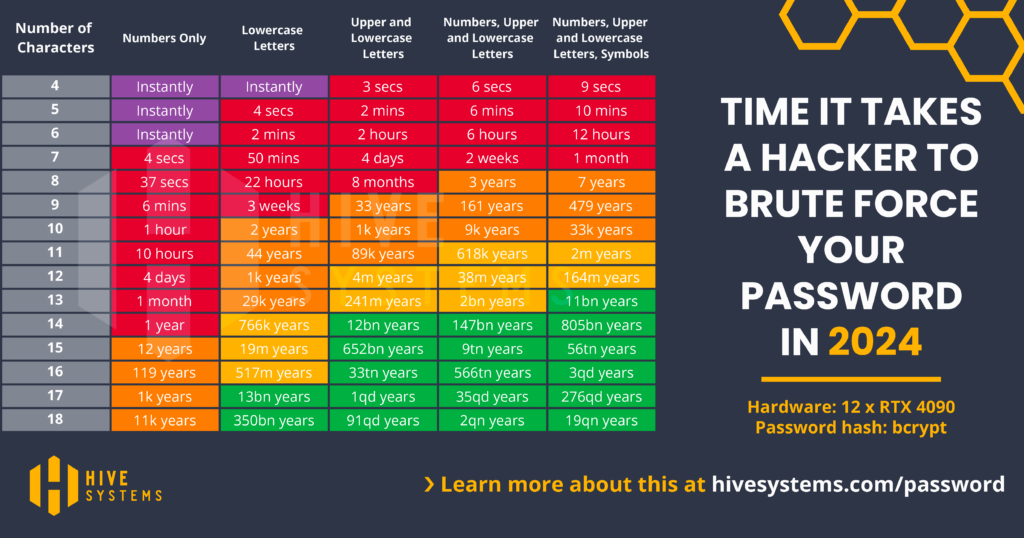

Gran parte de estos ataques se caracteriza por el uso de métodos de fuerza bruta, que consisten en intentos repetitivos de adivinar credenciales enviando combinaciones de nombres de usuario y contraseñas hasta obtener éxito.

Aunque es ampliamente conocida, la vulnerabilidad relacionada con el uso de contraseñas débiles sigue siendo una de las principales puertas de entrada para los ataques cibernéticos. Para mitigar este riesgo, es esencial:

- Sustituir las contraseñas predeterminadas por combinaciones robustas y complejas;

- Adoptar contraseñas con al menos ocho caracteres, incluyendo letras mayúsculas, minúsculas, números y símbolos;

- Implementar políticas que eviten patrones previsibles, como repeticiones consecutivas de caracteres;

- Establecer rutinas de cambio periódico de contraseñas para limitar el impacto en caso de compromiso.

Gestión Ineficiente de Privilegios

Los privilegios mal configurados representan otra fuente significativa de vulnerabilidades, permitiendo accesos innecesarios a datos sensibles y ampliando la superficie de ataque.

El principio del mínimo privilegio (PoLP – Principle of Least Privilege) debe aplicarse rigurosamente.

Este principio establece que cada usuario debe acceder solamente a los recursos esenciales para el cumplimiento de sus responsabilidades.

La negligencia en este aspecto permite que credenciales mal gestionadas sean explotadas por actores maliciosos, ya sea de forma interna o externa.

El exceso de privilegios compromete la seguridad del sistema al permitir accesos indebidos que pueden resultar en visualización, alteración o eliminación de datos críticos.

Además, los usuarios con permisos excesivos pueden, intencionalmente o no, causar impactos negativos en la operación y facilitar la explotación del sistema por terceros en caso de compromiso de credenciales.

La seguridad del sistema debe incluir revisiones periódicas de los permisos asignados a cada usuario, asegurando que estén alineados con sus funciones específicas.

Toda modificación de niveles de acceso debe registrarse y monitorearse, y los permisos temporales deben concederse solo con justificación documentada y supervisión.

Amenazas Internas

Las amenazas internas, provenientes de empleados, contratistas, proveedores o socios con credenciales legítimas, también representan un riesgo sustancial.

Estos incidentes pueden ocurrir por abuso intencional de privilegios o por negligencia en el manejo de datos sensibles, resultando en violaciones de la integridad y confidencialidad de la información.

El monitoreo riguroso de las actividades de los usuarios, asociado con entrenamientos de concienciación, es esencial para mitigar estos riesgos.

Vulnerabilidades de Software

Las fallas en software o firmware son uno de los principales puntos de entrada para actores maliciosos.

La presencia de puertas traseras, ya sea introducidas intencionalmente o como resultado de fallas de desarrollo, permite que los invasores accedan a los sistemas de forma clandestina.

El uso de malware también es una amenaza recurrente, con programas diseñados para comprometer información, interrumpir operaciones o explotar sistemas sin conocimiento de los administradores.

Estas vulnerabilidades resaltan la importancia de las actualizaciones periódicas de software y la corrección de fallas conocidas para reducir el riesgo de explotación.

¿Qué Puede Ocurrir con un Sistema Comprometido?

Los impactos de un sistema de videovigilancia comprometido pueden ser extensos, abarcando desde la violación de la privacidad hasta consecuencias legales y financieras para organizaciones e individuos. Estos escenarios destacan la importancia de adoptar prácticas robustas de seguridad para mitigar riesgos.

Acceso No Autorizado y Vigilancia Maliciosa

Un sistema comprometido permite que los invasores obtengan acceso no autorizado a las transmisiones en vivo de las cámaras.

Esto les permite visualizar e incluso grabar los alrededores monitoreados sin consentimiento, creando vulnerabilidades significativas en entornos sensibles.

Además, dicho control puede explotarse con fines de espionaje, facilitando la recolección de información y el monitoreo de actividades con intenciones maliciosas.

Violación de la Privacidad e Impacto Personal

Las cámaras comprometidas pueden dirigirse hacia espacios privados o sensibles, infringiendo leyes de privacidad y causando sufrimiento emocional a las personas monitoreadas.

La exposición de imágenes o grabaciones indebidas puede generar graves consecuencias legales y éticas, especialmente en contextos corporativos o residenciales.

Robo de Datos y Exposición de Información Sensible

Las grabaciones o imágenes almacenadas localmente o en servidores en la nube pueden ser accedidas por actores maliciosos en caso de violación.

Esto expone información confidencial que puede utilizarse para chantaje, espionaje corporativo u otros fines perjudiciales.

Las organizaciones que no protegen adecuadamente estos datos corren el riesgo de enfrentar repercusiones legales y financieras significativas.

Comprometimiento de la Seguridad Física

Al obtener control sobre el sistema de cámaras, los invasores pueden manipular, desactivar o crear puntos ciegos estratégicos en el monitoreo, comprometiendo la seguridad física del ambiente.

Esta vulnerabilidad es especialmente crítica en lugares de alta seguridad, como instalaciones gubernamentales, financieras o industriales.

Vulnerabilidades de Red

Los dispositivos comprometidos pueden servir como puntos de entrada para ataques contra toda la infraestructura de red conectada.

Las cámaras vulnerables pueden ser explotadas para infiltrarse en otros dispositivos y sistemas, ampliando el impacto de la violación.

Ejemplos de Vulnerabilidades de Seguridad de Datos en CCTV

En los últimos años, se ha identificado una cantidad significativa de vulnerabilidades en sistemas de CCTV, destacando la importancia de prácticas rigurosas de ciberseguridad.

Muchas de estas fallas se originaron en configuraciones inadecuadas o en la ausencia de medidas preventivas, mientras que otras fueron introducidas deliberadamente durante la producción de los dispositivos.

Algunos eventos documentados ilustran los riesgos asociados:

Compromiso por Botnets (2014)

Dispositivos DVR de varios fabricantes fueron objetivo de una botnet utilizada para minería de bitcoins. La falta de medidas básicas de seguridad, como autenticación fuerte, hizo que estos dispositivos fueran vulnerables y evidenció los riesgos asociados con la negligencia en la protección de equipos conectados a la red.

Botnet Mirai y Cámaras IP (2016)

La botnet Mirai comprometió miles de cámaras IP de un fabricante chino explotando credenciales predeterminadas débiles y expuestas. Los dispositivos infectados fueron utilizados para lanzar ataques DDoS a gran escala, causando impacto en infraestructuras críticas en todo el mundo.

Escalamiento de Privilegios en Cámaras IP (2021)

Se descubrió una vulnerabilidad grave en cámaras de un fabricante chino, permitiendo que los invasores obtuvieran privilegios de administrador sin necesidad de credenciales válidas. Esta falla comprometió la seguridad de redes enteras, especialmente en sistemas que dependían de esas cámaras para monitoreo sensible.

¿Cómo Evitar Estos Problemas?

La solución pasa por adoptar sistemas de alta calidad que ofrezcan soporte continuo, actualizaciones periódicas y medidas de seguridad robustas.

Dispositivos como DVR y NVR suelen depender de firmwares propietarios con ciclos de actualización limitados, lo que los convierte en objetivos fáciles para invasores.

La elección de sistemas más modernos, como servidores equipados con software VMS, ofrece mayor flexibilidad, seguridad y capacidad de adaptación frente a amenazas emergentes.

Es esencial considerar el Total Cost of Ownership (TCO) en la decisión de compra.

El enfoque exclusivo en el costo inicial de las cámaras puede llevar a la adopción de soluciones de bajo costo y alta vulnerabilidad, aumentando el riesgo de ataques y los costos ocultos asociados con fallas o compromisos.

Invertir en sistemas que prioricen la ciberseguridad es, por lo tanto, una estrategia más eficaz y económica a largo plazo.

Consideraciones Finales

Las vulnerabilidades identificadas en sistemas de videovigilancia en los últimos años refuerzan la necesidad de tratar la ciberseguridad como un elemento esencial en cualquier Proyecto de Videovigilancia.

La elección de soluciones de bajo costo puede parecer económicamente ventajosa a primera vista, pero generalmente resulta en sistemas con fallas significativas y exposición a riesgos que comprometen datos y operaciones críticas.

Empresas con experiencia en el desarrollo de proyectos de seguridad pueden evaluar las necesidades específicas de cada ambiente, identificar vulnerabilidades, implementar soluciones de alta calidad y garantizar que el sistema cumpla con las mejores prácticas de ciberseguridad.

A3A Engenharia de Sistemas es una empresa de ingeniería especializada en el desarrollo de Proyectos de Seguridad Electrónica y está presente en el mercado desde hace más de 29 años.

Conclusión

Le agradecemos por dedicar su tiempo a explorar este tema esencial.

Si está considerando la implementación o mejora de un sistema de videovigilancia, estamos a su disposición para ayudarle a alcanzar la mejor solución para sus necesidades.