Los Puertos de Red son componentes esenciales en la comunicación entre procesos, ya sea de forma local o en redes de larga distancia, como internet. En este artículo, exploraremos los conceptos fundamentales que sustentan el funcionamiento de los puertos de red, abarcando desde los conceptos de gestión y comunicación entre procesos hasta la implementación práctica […]

¡Descúbrelo!

Los Puertos de Red son componentes esenciales en la comunicación entre procesos, ya sea de forma local o en redes de larga distancia, como internet.

En este artículo, exploraremos los conceptos fundamentales que sustentan el funcionamiento de los puertos de red, abarcando desde los conceptos de gestión y comunicación entre procesos hasta la implementación práctica de servidores y el detalle del funcionamiento de los puertos.

¡Consulte!

[elementor-template id=”24446″]

¿Cómo Gestiona los Procesos un Sistema Operativo?

Para comprender el funcionamiento, la finalidad y la existencia de los puertos de red, es necesario entender cómo un sistema operativo gestiona los procesos y facilita la comunicación entre ellos.

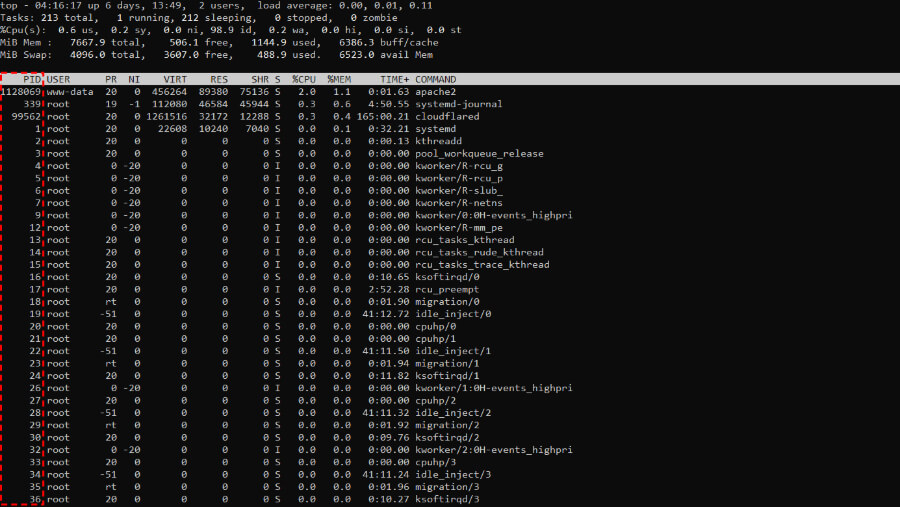

Un sistema operativo (SO) es responsable de gestionar los procesos, que son básicamente programas en ejecución. Cada proceso recibe un identificador exclusivo llamado PID (Process ID), y el sistema operativo controla los recursos que cada proceso utiliza, incluyendo la memoria.

Un concepto fundamental para la gestión de procesos es el aislamiento de memoria. El aislamiento garantiza que cada proceso opere en un espacio de memoria separado, evitando que un proceso interfiera directamente en el funcionamiento de otro.

Esta separación es vital para la integridad de los datos y para la estabilidad del sistema en su conjunto, previniendo que las fallas en un proceso afecten a otros en ejecución.

Como los procesos están aislados, no pueden simplemente acceder a la memoria de otro proceso. Para que dos procesos compartan información, necesitan mecanismos de Comunicación Entre Procesos (Inter-Process Communication).

Comunicación Entre Procesos (IPC)

- Pipes;

- Archivos;

- Streams y Buffers;

Comunicación en Redes

En los años 60, la creación de las redes de computadoras cambió radicalmente la computación. En lugar de sistemas aislados, las redes permitieron que diferentes computadoras ejecutaran procesos en paralelo y, más importante, que esos procesos pudieran comunicarse.

Este nuevo paradigma exigía una forma de hacer que un proceso en una computadora hablara con un proceso en otra, de forma estructurada y confiable.

Para facilitar esta comunicación, surgió el concepto de sockets, que ofrece una semántica similar a la manipulación de archivos. Así como manipulamos archivos con operaciones como “read” y “write”, los sockets permiten leer y escribir datos en flujos de bits entre sistemas distintos.

BSD Sockets

En 1983, la introducción de los BSD Sockets (Berkeley Software Distribution Sockets) en el sistema UNIX BSD 4.2 estandarizó la comunicación entre procesos en redes, convirtiéndose en un modelo ampliamente adoptado.

Los BSD Sockets, o POSIX sockets, definen un conjunto de APIs y protocolos que forman la base de un sistema UNIX, ofreciendo una interfaz para establecer conexiones de red entre procesos en computadoras diferentes.

Estos sockets facilitan la fragmentación de datos en paquetes, permitiendo su transferencia por diferentes tipos de redes, ya sea una red local o internet. El sistema operativo es responsable de crear estos paquetes y transportarlos por una red física (fibra óptica, cable de cobre, redes inalámbricas, etc.), convirtiendo los datos en bloques de bits, ya sea en discos duros (HDD) o en paquetes de red.

De forma simplificada, los sockets son una generalización de las primitivas de archivos. En Linux, por ejemplo, el sistema entrega al programa un descriptor de archivo (file descriptor) que puede representar tanto un archivo local como una conexión de red (un socket).

Este descriptor es una “caja negra” que permite al proceso recibir y enviar bits, funcionando como un intermediario entre el sistema operativo y el hardware.

Así, independientemente de si es un archivo o un socket de red, el programa interactúa con el sistema operativo de la misma manera: solicitando la lectura o escritura de datos.

Flujo de Conexión

El proceso para establecer una conexión por sockets sigue una secuencia de pasos:

- Bind (Vinculación): Un programa solicita al sistema operativo una “vinculación” (bind) entre una dirección IP y un número de puerto (16 bits). Este proceso es como un “registro”, donde el sistema operativo asigna un identificador exclusivo (PID) al proceso y lo asocia a un puerto específico, garantizando que ningún otro proceso pueda usar ese mismo puerto.

- Listen (Escucha): Después del bind, el proceso entra en estado de escucha, esperando una conexión. Es similar a abrir un archivo y esperar datos de entrada. En el caso de un servidor web, por ejemplo, escucha conexiones en el puerto 80 (HTTP) o 443 (HTTPS), esperando una solicitud del cliente.

- Accept (Aceptación): Cuando un cliente intenta conectarse, el sistema operativo verifica quién está escuchando en el puerto especificado y entrega los datos al proceso correcto. En este punto, el programa receptor puede decidir aceptar o rechazar la conexión.

Este ciclo de bind, listen y accept es la base de la comunicación en red entre procesos, creando una “conexión” a través de la cual los datos fluyen bidireccionalmente.

Después de crear la conexión, los procesos involucrados (cliente y servidor) necesitan intercambiar información en un lenguaje común, o protocolo, que define los comandos y datos permitidos. Por ejemplo, un servidor de base de datos espera comandos específicos que siguen el protocolo SQL, mientras que un servidor web espera comandos HTTP como GET y POST.

Cada protocolo es como un “patrón de pines” de un enchufe. Si un navegador intenta comunicarse con un servidor SQL, no funcionará, ya que los comandos no “encajan”. Esta estandarización de protocolos garantiza que cada aplicación pueda comunicarse correctamente, siempre que el protocolo sea comprendido por ambas partes.

¿Qué es un Puerto de Red?

Un puerto de red es un identificador numérico que, junto con la dirección IP, permite que el sistema operativo dirija el tráfico de datos al proceso correcto.

Cada puerto está compuesto por un número de 16 bits, posibilitando un rango de 65.536 puertos (0 a 65.535).

Los puertos se clasifican en diferentes rangos:

Puertos de Sistema (0 – 1023)

Estos puertos, también conocidos como Well-Known Ports, están reservados para servicios estándar que todos los sistemas reconocen y para los cuales tienen expectativas claras de funcionalidad.

Requieren permisos de administrador en sistemas UNIX, ya que soportan servicios críticos, siendo fundamentales para la infraestructura de internet.

Estos puertos son fundamentales para mantener la estabilidad y seguridad de la red, y el requisito de permisos administrativos para su uso evita que programas comunes o usuarios sin privilegios interfieran en estos servicios esenciales.

Puertos Registrados / Registered Ports (1024 – 49151)

Los Registered Ports están reservados para servicios y aplicaciones que no requieren permisos administrativos, pero que necesitan un puerto fijo para funcionar correctamente. Son muy utilizados por aplicaciones y servicios específicos de empresas o de desarrollo, permitiendo que los desarrolladores configuren aplicaciones sin necesitar privilegios elevados.

Estos puertos pueden ser utilizados por cualquier usuario común, y su amplio rango evita conflictos, permitiendo que diversas aplicaciones diferentes coexistan en un único sistema sin necesidad de compartir puertos.

Puertos Efímeros / Dynamic Ports (49152 – 65535)

Los Dynamic Ports, también conocidos como puertos efímeros o privados, están reservados para conexiones temporales y dinámicas, donde el sistema operativo elige automáticamente el primer puerto disponible para la comunicación. Estos puertos se utilizan principalmente en aplicaciones que necesitan conexiones rápidas y temporales, como:

- Videollamadas: Programas como Zoom y Skype utilizan estos puertos para establecer conexiones temporales entre dispositivos.

- Juegos Multijugador: Los juegos en línea usan estos puertos para crear sesiones de comunicación temporales entre jugadores.

- Transferencia de Datos en Sesiones Web: Los navegadores web abren conexiones efímeras para transferir datos al conectarse a servidores.

Cuando una aplicación inicia una conexión temporal, el sistema operativo elige un puerto libre dentro de este rango y lo utiliza mientras dure la sesión. Al terminar, el puerto es liberado, permitiendo que otras aplicaciones reutilicen este recurso. Esta dinámica evita la necesidad de un bind fijo y aumenta la flexibilidad de las conexiones temporales.

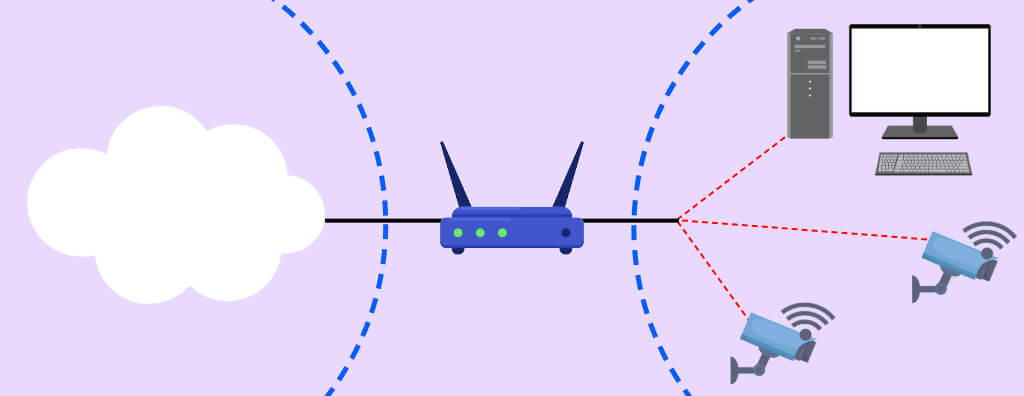

Reenvío de Puertos

Cuando un paquete de datos llega a un router en la red, tiene una dirección IP y un puerto de destino.

El reenvío de puertos instruye al router a reenviar el tráfico destinado a un puerto específico hacia una dirección IP y puerto dentro de la red local.

De esta manera, los dispositivos externos pueden comunicarse directamente con los dispositivos internos, incluso si esos dispositivos internos están en una red privada.

Por ejemplo:

- Si desea acceder a una cámara de seguridad en su red local (IP interno 192.168.1.50) por el puerto 8080, puede configurar el router para redirigir el puerto 8080 de la IP pública al puerto 8080 de esa IP interna específica. Así, al acceder a http://[su-IP-público]:8080, el router dirige el tráfico a la cámara interna.

El reenvío de puertos se configura en el router o en el firewall de la red. Las configuraciones generalmente incluyen:

- Puerto Externo: El puerto en el que el router recibe el tráfico externo.

- Dirección IP Interna: La IP del dispositivo en la red local al que debe redirigirse el tráfico.

- Puerto Interno: El puerto del dispositivo interno que recibirá el tráfico.

Cuando el router recibe una solicitud en el puerto externo configurado, la reenvía automáticamente a la dirección IP y puerto internos definidos, estableciendo la conexión con el dispositivo deseado.

Tipos de Reenvío de Puertos

Reenvío de Puertos Estático

En el reenvío de puertos estático, un puerto externo específico siempre se redirige a un puerto interno específico en una IP fija. Es ideal para servidores que necesitan estar accesibles de forma consistente, como servidores web o FTP.

Reenvío de Puertos Dinámico (PAT)

El Port Address Translation (PAT), o reenvío dinámico de puertos, permite que varios puertos internos compartan un único puerto externo o un conjunto de puertos. El PAT es ampliamente utilizado para asignar puertos temporales a dispositivos y aplicaciones, permitiendo un mayor control sobre el tráfico.

Reenvío de Rango de Puertos (Range Forwarding)

Este tipo de reenvío permite que un rango de puertos sea redirigido, lo que es útil para aplicaciones que utilizan múltiples puertos simultáneamente, como juegos multijugador y servicios VoIP.

DNS Dinámico (DDNS)

Muchas conexiones de internet domésticas y comerciales utilizan IP dinámico, es decir, la dirección IP pública puede cambiar en cualquier momento, dependiendo del proveedor de internet.

Esto puede ser problemático para el reenvío de puertos y el acceso remoto, ya que los dispositivos externos necesitan conocer la dirección IP exacta para conectarse a la red local.

Con IP dinámico, acceder remotamente a un dispositivo o servicio se vuelve inconsistente, ya que la dirección puede cambiar inesperadamente.

El DDNS resuelve este problema, asociando un nombre de dominio a la IP dinámica y actualizando automáticamente la dirección IP cuando cambia.

Así, puede acceder a dispositivos internos (como cámaras de seguridad, servidores o aplicaciones de IoT) usando siempre el mismo nombre de dominio, independientemente de la IP.

Seguridad de Datos

Redirigir puertos puede crear vulnerabilidades, ya que abre un canal directo hacia los dispositivos internos, que puede ser explotado por atacantes.

Uso de Contraseñas Fuertes

Configure siempre contraseñas seguras para los dispositivos accesibles de forma remota.

Doble Verificación

Firewall y Control de Acceso

Use firewalls para limitar el acceso a puertos específicos.

Red Privada Virtual (VPN)

En lugar de exponer directamente un puerto en la red pública, utilice una VPN para acceder a la red local de forma segura, creando un túnel cifrado que protege el tráfico.