Comprenda la Deep Web desde una perspectiva tecnica: arquitectura, protocolos, segmentacion, riesgos, compliance y buenas practicas para ambientes corporativos seguros.

¡Descúbrelo!

La Deep Web representa una capa fundamental y estratégica de la arquitectura de redes y sistemas web. Se trata de todos los contenidos, datos y sistemas no indexados por los motores de búsqueda tradicionales, es decir, que están más allá del alcance de los navegadores convencionales y de herramientas de búsqueda como Google.

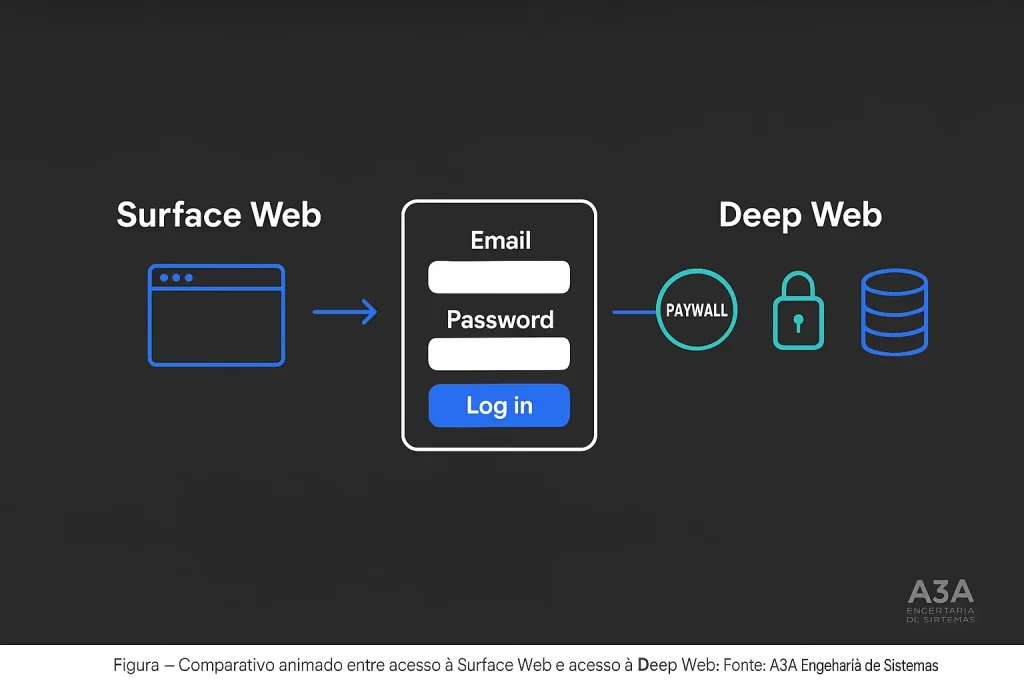

La Deep Web abarca desde información accesible solo mediante autenticación, contenidos protegidos por paywall y páginas aisladas sin enlaces públicos, hasta datos dinámicos generados por aplicaciones y portales institucionales. Su funcionamiento implica exigencias específicas de protocolos, credenciales y políticas avanzadas de seguridad.

Para profesionales de ingeniería, redes, telecomunicaciones y seguridad de la información, comprender el universo de la Deep Web es esencial para garantizar privacidad, anonimato y protección de datos estratégicos. Los desafíos van desde la segmentación lógica de ambientes hasta la adopción de buenas prácticas de seguridad, haciendo necesario el dominio de enfoques normativos, actualización constante y políticas eficaces de mitigación de riesgos.

En este artículo, se discuten los fundamentos técnicos de la Deep Web, su arquitectura, protocolos de acceso, segmentación de la web, integración con infraestructuras de red, implicaciones de seguridad, amenazas asociadas y recomendaciones para la protección de sistemas y datos. El objetivo es ofrecer una visión integral, alineada con las mejores prácticas de ingeniería y estándares regulatorios, dirigida a profesionales que buscan referencias sólidas para la toma de decisiones, integración de proyectos y mitigación de riesgos.

Vamos a ello.

[elementor-template id=”24446″]

¿Qué es la Deep Web? Fundamentos Técnicos y Aplicaciones

La Deep Web es toda la parte de internet que no está indexada por motores de búsqueda como Google o Bing. Incluye bases de datos internas, sistemas corporativos, portales académicos y páginas que exigen autenticación o acceso restringido. En otras palabras, está compuesta por contenidos protegidos que no están accesibles al público en general.

Ilustración técnica institucional que destaca el concepto de Deep Web, sus capas, ejemplos corporativos y elementos de protección digital.

Fuente: A3A Engenharia de Sistemas.

La Deep Web se compone de todos los recursos, informaciones y servicios digitales que no son indexados por motores de búsqueda convencionales.

Este alcance incluye contenido dinámico generado por aplicaciones, bases de datos protegidas, portales institucionales accesibles solo mediante autenticación, servicios bajo paywall, páginas standalone sin enlaces externos, contenidos no HTML y archivos multinivel accesibles mediante credenciales.

El crecimiento y la diversificación de esta infraestructura acompañan la maduración de la arquitectura de internet, manteniendo áreas intencional o accidentalmente ocultas para los indexadores públicos.

- Contenidos Dinámicos: Generados en tiempo real mediante consultas a bases de datos o interfaces de aplicación.

- Documentos y Datos Confidenciales: Almacenados en repositorios corporativos, académicos o gubernamentales y que requieren autenticación fuerte.

- Páginas Aisladas: Recursos sin hipervínculos públicos, dificultando la indexación automatizada.

- Contenido bajo Paywall: Acceso condicionado a pago o suscripción, manteniendo restricción deliberada de indexación.

A pesar del sentido común, la Deep Web no es sinónimo de infraestructuras criminales o ilícitas. Esa clasificación se aproxima más a la llamada Dark Web, que constituye un subconjunto específico de la infraestructura profunda, accesible mediante protocolos de anonimización y comúnmente asociada a flujos clandestinos.

“La Deep Web no es un territorio oscuro, sino el universo de datos estratégicos y sistemas internos que sostienen empresas, universidades y organismos públicos. La verdadera seguridad digital comienza con la gestión rigurosa de estos ambientes no indexados, garantizando privacidad, compliance y resiliencia operativa.”

Altair Galvao, Ingeniero Electricista, Head de A3A Engenharia de Sistemas

¿Cómo funciona la arquitectura de la Deep Web y cuáles son sus capas?

| Característica | Surface Web | Deep Web | Dark Web |

|---|---|---|---|

| Visibilidad | Indexada por buscadores (Google, Bing, etc.) | No indexada por buscadores | No indexada, acceso restringido y anonimizado |

| Acceso | Público e irrestricto mediante navegadores tradicionales | Restringido: login, autenticación, paywall, configuraciones específicas | Solo mediante software dedicado (ej.: Tor, I2P) |

| Contenido | Sitios institucionales, portales públicos, blogs, noticias | Bases de datos internas, intranets, plataformas corporativas | Mercados anónimos, foros, canales de whistleblowing |

| Nivel de Anonimato | No | Variable, según el control de acceso | Alto, arquitectura diseñada para anonimato y sigilo |

| Legalidad | Totalmente legal | Legal, excepto en casos de uso ilícito | Depende del uso y del contenido accedido |

| Ejemplos | www.a3aengenharia.com.br, sitios de organismos oficiales | Intranet de A3A Engenharia, sistemas bancarios, ambientes académicos | Direcciones .onion, servicios de comunicación anónima |

Fuente: A3A Engenharia de Sistemas.

Modelo de Segmentación

- Web Superficial: Se compone de páginas indexadas por buscadores como Google. Utiliza protocolos HTTP/HTTPS estándar y remite a acceso abierto.

- Deep Web: Capa de recursos no indexados que puede abarcar desde sistemas corporativos internos hasta bases de datos académicas. Su acceso normalmente depende de autenticación, autorización y protocolos de transporte diferenciados.

- Dark Web: Subconjunto aún más restringido, accesible con navegadores especializados como Tor, utilizando direccionamiento y cifrado propios para proporcionar anonimato extremo.

El modelo de segmentación busca delimitar los niveles de visibilidad, accesibilidad y privacidad en función de la arquitectura lógica y física de los sistemas de información. La diferenciación técnica se basa en una oposición funcional: mientras la Web Superficial se caracteriza por la exposición y la indexabilidad, la Deep Web se define por lo contrario.

Estructuras de Acceso

- Solicitud Autenticada: Exige credenciales validadas por servidores de autenticación.

- Generación Dinámica de Contenido: Datos exhibidos por consultas dependientes de parámetros temporales, filtros y políticas de acceso.

- Aislamiento Lógico: Páginas, archivos y servicios sin vínculo explícito dentro de la estructura de hipervínculos abiertos.

Protocolos de la Deep Web e Infraestructura: ¿Cómo acceder con seguridad?

Fuente: A3A Engenharia de Sistemas.

La operación de la Deep Web implica protocolos de capa de aplicación, transporte seguro, enrutamiento segmentado e integración con sistemas sólidos de autenticación y autorización. Estructuras como VLAN, VPN corporativas, redes privadas virtuales y sistemas de control basados en autenticación multifactor (MFA) sostienen gran parte del tráfico y del acceso a estos ambientes.

- Protocolos: HTTP/HTTPS, SOCKS5 (especialmente en ambientes de anonimización), TLS para transporte cifrado y puertos específicos para servicios ocultos.

- Enrutamiento: Integración de backbones privados y públicos mediante mecanismos avanzados de segmentación lógica y física, cableado estructurado conforme a normas técnicas y gestión rigurosa de interfaces de red externa a través de puntos de demarcación seguros.

Topologías Típicas

La arquitectura de red de la Deep Web normalmente comprende interfaces de red externa, infraestructura de entrada protegida y canales de acceso segregados. Los puntos de interconexión física siguen recomendaciones de normas técnicas de cableado estructurado, incluyendo rutas aéreas, cables subterráneos, cajas de inspección y métodos de protección mecánica para evitar interceptación o sabotaje.

En entornos corporativos, la integración de la Deep Web con redes públicas se realiza de forma segmentada, mediante firewalls avanzados, sistemas de prevención de intrusiones, listas persistentes de control de acceso y autenticación federada, garantizando interoperabilidad segura sin exposición indebida de datos sensibles.

Las mejores prácticas de protección de datos en la Deep Web siguen recomendaciones reconocidas internacionalmente, como la ISO/IEC 27001 (Gestión de Seguridad de la Información), la ISO/IEC 27002 (Controles de Seguridad) y la ISO/IEC 27005 (Gestión de Riesgos). Estas normas orientan políticas de actualización continua, uso de cifrado avanzado y controles de acceso segmentados, esenciales para ambientes no indexados.

Riesgos, Amenazas y Privacidad en la Deep Web: ¿Cómo protegerse?

Amenazas y Vectores de Riesgo

- Interceptación de Datos: El tráfico en la Deep Web, si no está adecuadamente cifrado, puede ser objetivo de sniffing, comprometiendo información sensible.

- Spoofing: Riesgos de operaciones fraudulentas que simulan entidades legítimas, llevando a la obtención no autorizada de credenciales o datos.

- Ataques a Sistemas Autenticados: Intentos de explotar vulnerabilidades en mecanismos de autenticación y autorización.

- Malware y Explotación Remota: Ambientes con controles deficientes de actualización se convierten en objetivos de actores maliciosos que buscan compromisos escalonados.

⚠️ Atención:

El acceso no autorizado o la exposición de datos en sistemas corporativos de la Deep Web puede resultar en serios riesgos legales, fuga de información e impacto operativo para las empresas.

Tecnologías de Protección

- Uso de cifrado de extremo a extremo en todos los segmentos de comunicación, incluyendo TLS y certificados digitales emitidos por autoridades certificadoras confiables.

- Implantación de firewalls de nueva generación con inspección profunda de paquetes y políticas basadas en contexto.

- Adopción de autenticación multifactor y privilegios mínimos para controles de acceso.

- Actualización continua de software, firmware y aplicaciones, acompañada de gestión activa de vulnerabilidades.

- Monitorización en tiempo real del tráfico de red para identificar y mitigar actividades anómalas.

Anonimato, Privacidad y Consideraciones Éticas

La Deep Web, al proporcionar mecanismos de acceso no rastreables y ambientes privados, fortalece la privacidad de los datos, pero también impone desafíos éticos y técnicos. El uso de tecnologías de anonimato debe estar alineado con la legislación vigente y con normas de uso responsable, evitando brechas para abusos o exposiciones indebidas.

El tratamiento, almacenamiento y acceso a datos sensibles en la Deep Web debe estar en conformidad con la LGPD en Brasil, el GDPR en la Unión Europea y las directrices de la ANPD (Autoridad Nacional de Protección de Datos), garantizando una gobernanza digital alineada con las mejores prácticas internacionales.

Compliance y Normas Técnicas en la Deep Web

- Cableado Estructurado: La infraestructura física, compuesta por rutas, espacios, entradas dedicadas y separación de sistemas, sigue recomendaciones de normas técnicas para garantizar aislamiento, integridad y protección de flujos de datos no indexados.

- Seguridad de Sistemas: Sistemas de control de acceso, integridad física y lógica de los componentes, protección contra fallas y detección de violaciones son obligatorios en ambientes críticos.

- Actualizaciones y Hardening: Adopción de políticas de actualización continua, endurecimiento de servidores y segmentos críticos, además de antivirus actualizado y bloqueo de integraciones no confiables.

El cumplimiento de estas directrices garantiza no solo conformidad regulatoria, sino que también eleva el nivel de resiliencia frente a escenarios sofisticados de ataque y compromiso.

- Control de Acceso: Implementación del concepto de menor privilegio, segregación lógica de ambientes y auditoría constante de los permisos atribuidos a usuarios y sistemas de terceros.

- Monitorización y Backup: Soluciones de backup automático y copia periódica de datos en ambientes de alta seguridad son obligatorias para entornos críticos y de alta disponibilidad.

Deep Web y Seguridad Electrónica: Integración y Buenas Prácticas

La interfaz entre ambientes Deep Web y sistemas de seguridad electrónica es inevitable en infraestructuras corporativas y prediales avanzadas. Integraciones de control de acceso, videomonitorización y sistemas de detección de intrusión, cuando se conectan a través de segmentos protegidos de la Deep Web, exigen controles reforzados de integridad física y lógica.

- Aislamiento del Tráfico: Garantía de que el tráfico entre dispositivos de seguridad y sistemas centrales fluya por canales autenticados, cifrados y monitorizados, mitigando riesgos de interceptación o manipulación.

- Política de Hardening: Aplicación de hardening continuo en todos los dispositivos conectados, con actualización de firmware y aplicaciones críticas, además del uso de integración confiable con software de gestión homologado.

- Monitorización y Resiliencia: Sistemas de detección y respuesta a incidentes integrados a segmentos Deep Web aseguran pronta identificación de amenazas y reconstrucción de datos en caso de falla o acción hostil.

💡 Consejo Técnico:

Implemente políticas de autenticación multifactor y monitoree regularmente los logs de acceso para fortalecer la seguridad de ambientes no indexados.

La alineación con estándares internacionales de seguridad física y lógica es fundamental para mantener la integridad, confidencialidad y disponibilidad de los sistemas interconectados dentro de este ecosistema.

La creación y mantenimiento de sistemas corporativos no indexados, como bases de datos internas, intranets y plataformas restringidas, exige adherencia a normas de infraestructura como TIA/EIA-568 y ABNT NBR 14565, que definen estándares para cableado estructurado, separación de sistemas y protección física de redes.

Preguntas Frecuentes

No, pero depende del uso. El acceso no autorizado a información privada es un delito.

Utilizando cifrado, autenticación fuerte y actualización continua de sistemas.

Fuga de datos, ataques a sistemas autenticados e interceptación de tráfico.

La Deep Web reúne todo el contenido de internet que no es indexado por los buscadores tradicionales, como bases de datos, sistemas internos de empresas, portales académicos y áreas restringidas de sitios que exigen autenticación. No se trata de algo ‘secreto’ en sí, sino de páginas no accesibles al público general.

Sí, es posible acceder a contenidos de la Deep Web desde el celular, especialmente aplicaciones bancarias, correos electrónicos, plataformas corporativas y sistemas que exigen login. Sin embargo, el acceso a la Dark Web, que es un subconjunto de la Deep Web, exige aplicaciones y configuraciones específicas, como navegadores compatibles con Tor.

La Dark Web es un subconjunto de la Deep Web accesible solo mediante protocolos y software especializados como el navegador Tor. No está ubicada en un único lugar físico, sino distribuida en servidores alrededor del mundo, fuera del alcance de los buscadores convencionales.

No existe un Google de la Deep Web, porque sus contenidos no son indexados por buscadores tradicionales. Sin embargo, existen buscadores especializados para algunas áreas restringidas, como bases de datos académicas o portales internos. En la Dark Web, la opción de búsqueda más conocida es DuckDuckGo, accesible vía Tor, aunque su indexación es limitada.

Conclusión

La comprensión y la gestión adecuada de la Deep Web exigen conocimiento técnico profundo sobre arquitectura, protocolos de acceso, infraestructura de red, segregación lógica y mecanismos de protección física y digital. Los ambientes no indexados son esenciales para mantener privacidad, confidencialidad y control de datos estratégicos, pero requieren rigurosas políticas de seguridad de la información, alineación normativa y prácticas continuas de hardening. La integración de sistemas críticos con estos ambientes demanda estandarización de controles de acceso, monitorización reforzada y preparación para la respuesta a incidentes, contemplando tanto amenazas cibernéticas como riesgos operativos.

En proyectos de ingeniería y seguridad, la adopción de modelos sólidos para segmentación, autenticación y cifrado es decisiva para el éxito de la protección en ambientes Deep Web. Considerando el dinamismo tecnológico, se recomienda la actualización permanente de metodologías y herramientas, así como la valorización de la interdisciplinariedad entre ingeniería de redes, TI y ciberseguridad.

Consideraciones Finales

La exploración del universo técnico de la Deep Web revela su importancia estratégica para ambientes privados, corporativos e institucionales, destacando la necesidad de ingeniería avanzada y prácticas de seguridad robustas. La mejora continua de los controles, alineada con normas y estándares reconocidos, se constituye como un diferencial competitivo para profesionales y empresas del sector.

Agradecemos la lectura de este artículo técnico e invitamos a todos los interesados a seguir a A3A Engenharia de Sistemas en redes sociales para más contenidos especializados y actualizaciones de referencia en Ingeniería de Sistemas, Redes, Seguridad y TI.

Referencias Normativas

ISO/IEC 27001 – Gestión de Seguridad de la Información

ISO/IEC 27002 – Controles de Seguridad

ISO/IEC 27005 – Gestión de Riesgos

TIA/EIA-568 – Cableado Estructurado

ABNT NBR 14565 – Infraestructura de Cableado para Telecomunicaciones

LGPD – Ley General de Protección de Datos de Brasil

GDPR – General Data Protection Regulation (UE)

ABNT NBR ISO/IEC 27001 – Gestión de Seguridad de la Información

ABNT NBR ISO/IEC 27005 – Gestión de Riesgos

CERT.br – Centro de Estudios, Respuesta y Tratamiento de Incidentes de Seguridad en Brasil

NIST Cybersecurity Framework – National Institute of Standards and Technology

Links Relevantes (Materiales Técnicos Complementarios)

¿Qué es el NIST Cybersecurity Framework?

Compliance Empresarial: Definición Técnica, Beneficios y Estrategias de Implementación

eBook – ¿Por qué contratar un Proyecto de Cableado Estructurado?