En este artículo exploramos en detalle los principales conceptos del Sistema de Control de Acceso, así como las mejores prácticas para su implementación.

¡Descúbrelo!

El Control de Acceso es el conjunto de métodos, tecnologías y procedimientos utilizados para restringir, permitir o registrar el acceso de personas y dispositivos a ambientes físicos o recursos digitales. El concepto de este sistema es garantizar que solo los usuarios autorizados tengan acceso a lugares o datos sensibles, promoviendo seguridad y trazabilidad.

En este artículo vamos a explorar los principales conceptos y tecnologías de Control de Acceso, además de presentar las mejores prácticas para su implementación.

¡Veámoslo!

[elementor-template id=”24446″]

¿Qué es el Control de Acceso?

El control de acceso es el conjunto de políticas, procedimientos, equipos y tecnologías destinados a gestionar y regular el acceso de personas, vehículos, dispositivos o sistemas a ambientes físicos o recursos digitales.

Un Sistema de Control de Acceso está diseñado para asegurar que solo individuos o entidades debidamente autorizados puedan acceder a áreas, equipos o informaciones sensibles, protegiendo activos y garantizando trazabilidad.

Históricamente, el control de acceso se realizaba de forma manual, utilizando métodos mecánicos, como llaves y cerraduras convencionales, tarjetas de identificación o listas físicas de ingreso.

Con el avance de la tecnología y el aumento de las exigencias de seguridad y eficiencia operativa, surgieron soluciones electrónicas y digitales, basadas en tarjetas de proximidad, contraseñas, biometría y, más recientemente, credenciales móviles y autenticación multifactor.

Esta evolución permitió el desarrollo de sistemas cada vez más robustos, integrados y capaces de proporcionar informes detallados, automatización de rutinas e integración con otros sistemas de seguridad, como videovigilancia, alarmas de intrusión y detección de incendios.

La transformación digital y la necesidad de compliance en ambientes corporativos e industriales también impulsaron la adopción de controles de acceso lógico, aplicados a sistemas, redes, aplicaciones y bases de datos, ampliando el concepto más allá del entorno físico y convirtiéndolo en parte esencial de las estrategias modernas de seguridad de la información.

¿Cómo Funciona un Sistema de Control de Acceso?

Todo sistema de control de acceso eficiente se basa en cuatro principios fundamentales, que orientan su arquitectura, configuración y operación:

Principios Fundamentales

¿Qué?

Define qué recursos o áreas están sujetos al control. Puede ser una sala, un laboratorio, un centro de datos, un estacionamiento, un archivo confidencial o incluso un sistema o aplicación digital.

¿Quién?

Identifica quiénes son los usuarios o entidades que solicitan acceso. Estos pueden ser colaboradores, visitantes, prestadores de servicio, vehículos o incluso dispositivos IoT en ambientes automatizados. La identificación puede realizarse mediante credenciales físicas (tarjetas, tags), digitales (login, certificado) o biométricas (huella dactilar, reconocimiento facial).

¿Dónde?

Especifica en qué puntos de acceso o ubicaciones geográficas deben aplicarse las restricciones. Esto incluye puertas, portones, molinetes, torniquetes, ascensores, racks de TI y sistemas distribuidos en diferentes ubicaciones.

¿Cuándo?

Determina en qué períodos u horarios se permite el acceso. Puede configurarse por turnos de trabajo, días de la semana, feriados, ventanas de mantenimiento o incluso condiciones excepcionales, como períodos de emergencia o lockdown.

Estos cuatro elementos son programados y gestionados por políticas definidas en el sistema de control de acceso, permitiendo crear reglas detalladas como: “Solo los empleados del departamento de TI pueden acceder a la sala de servidores entre las 8:00 y las 20:00 en días hábiles, mediante autenticación biométrica.” De este modo, el control de acceso actúa como un mecanismo de defensa y gestión, alineando la seguridad física y lógica con las necesidades operativas y normativas de cada entorno.

Un sistema de control de acceso opera con base en la identificación, autenticación, autorización y registro de intentos de entrada o salida en áreas restringidas o recursos digitales. El flujo básico puede describirse en cuatro etapas principales:

- Identificación:

El usuario presenta su credencial al sistema, que puede ser una tarjeta de proximidad, contraseña, token, biometría (huella dactilar, rostro, iris) o un dispositivo móvil. En ambientes digitales, la identificación ocurre mediante login, certificado digital o autenticación del dispositivo. - Autenticación:

El sistema verifica la autenticidad de la credencial presentada, validando si la tarjeta, la contraseña o el dato biométrico corresponde a un registro previamente autorizado. La autenticación puede ser simple, de doble factor o multifactor, aumentando los niveles de seguridad conforme a la sensibilidad del entorno. - Autorización:

Una vez autenticado, el sistema verifica si ese usuario tiene permiso para acceder al recurso o área solicitada en ese momento y lugar. Esta verificación considera reglas configuradas, como horarios permitidos, grupos de acceso, niveles jerárquicos, ubicaciones habilitadas y condiciones especiales. - Registro y Acción:

Todos los intentos de acceso, ya sean autorizados o denegados, se registran en el sistema de logs. En caso de autorización, el sistema activa el mecanismo de liberación (por ejemplo, desbloquea una puerta, libera un molinete o autoriza acceso digital). Si el intento es denegado, puede emitir alertas a operadores o responsables y mantener bloqueado el acceso.

Este flujo permite trazabilidad total, generación de informes, análisis de patrones de acceso y actuación rápida ante situaciones anómalas.

Tipos de Control de Acceso

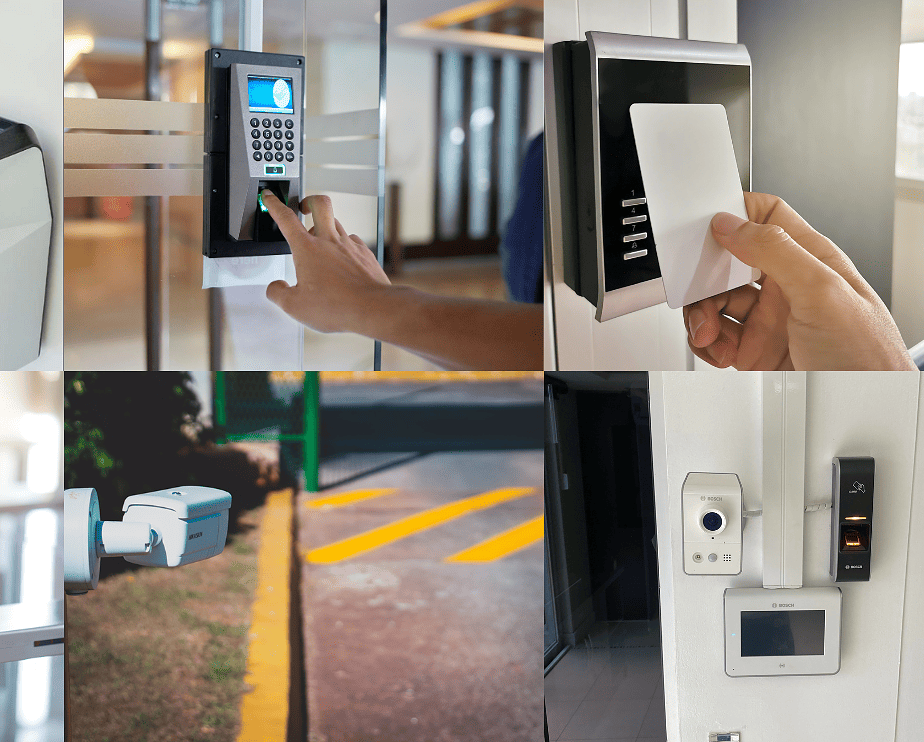

El control de acceso puede clasificarse en dos grandes grupos: control de acceso físico y control de acceso lógico. Ambos comparten los mismos principios de autenticación, autorización y registro, pero difieren en la naturaleza de los recursos protegidos y en los métodos de aplicación.

Control de Acceso Físico

El control de acceso físico abarca todos los mecanismos, procedimientos y tecnologías destinados a restringir o permitir el ingreso de personas, vehículos o equipos a espacios físicos específicos, como edificios, salas técnicas, áreas industriales, centros de datos y ambientes críticos.

En este contexto se utiliza una combinación de barreras físicas, como puertas, molinetes y portones, con dispositivos de identificación, como lectores de tarjetas, sensores biométricos o autenticación mediante dispositivos móviles.

La finalidad es proteger personas, activos e informaciones sensibles frente a riesgos de invasión, hurto o sabotaje, además de garantizar la trazabilidad de todos los movimientos.

Los sistemas de control de acceso físico normalmente operan de forma integrada con videovigilancia, alarmas y otros subsistemas de seguridad, permitiendo reglas detalladas para horarios, perfiles de usuarios y diferentes niveles de autorización.

Control de Acceso Lógico

El control de acceso lógico es la disciplina orientada a la protección de activos digitales, gestionando quién puede acceder a sistemas, redes, aplicaciones, archivos, bases de datos o recursos de TI. El objetivo es asegurar la confidencialidad, integridad y disponibilidad de la información, previniendo accesos no autorizados, fugas de datos y ataques cibernéticos.

Para ello se emplean mecanismos como autenticación mediante login y contraseña, autenticación multifactor, certificados digitales, tokens y biometría. Las políticas de permisos se establecen con base en perfiles de usuario, grupos, funciones o atributos, pudiendo implementarse en servidores locales, ambientes en la nube o redes corporativas.

El control lógico se complementa con sistemas de monitoreo y auditoría, que registran intentos de acceso, identifican anomalías y viabilizan respuestas rápidas ante incidentes de seguridad.

En ambientes organizacionales, la integración entre control físico y lógico es cada vez más común, con el objetivo de lograr protección integral de los activos, compliance normativo y gobernanza eficiente sobre accesos críticos.

Principios y Factores de Autenticación

Lo que usted sabe (contraseñas, PINs)

Lo que usted tiene (tarjetas, dispositivos móviles)

Quién es usted (biometría)

Autenticación simple, doble y multifactor

Credenciales de Acceso

Tarjetas de Acceso

Las tarjetas de proximidad son ampliamente utilizadas en ambientes corporativos, industriales e institucionales. Utilizan tecnología de radiofrecuencia (RFID) para comunicación sin contacto entre la tarjeta y el lector, ofreciendo practicidad y rapidez en la autenticación.

Tarjetas de Proximidad

Tarjetas Inteligentes

Biometría

Credencial móvil

Dispositivos y Elementos del Sistema

Lectores y controladores

Actuadores

Periféricos y sensores

Interfaces de comunicación (Wiegand, OSDP, RS485, TCP/IP)

Arquitecturas de Sistemas de Control de Acceso

Sistemas centralizados

Sistemas distribuidos

Proyecto de Control de Acceso

La Evolución de la Tecnología en el Control de Acceso

El avance de la tecnología ha desempeñado un papel fundamental en la evolución del control de acceso. Nuevas tendencias e innovaciones han permitido identificar y autenticar individuos de formas más eficientes y seguras.

Por ejemplo, el Reconocimiento Facial y la Biometría son tecnologías que se están volviendo cada vez más comunes en el área de control de acceso. Estas soluciones ofrecen mayores niveles de precisión y conveniencia, proporcionando una experiencia de acceso más ágil y robusta.

Otro ejemplo es la Identificación de Matrículas Vehiculares (LPR), que ya es una realidad en muchos emprendimientos. Esta tecnología permite identificar y registrar rápidamente los vehículos que entran y salen de determinados lugares, mejorando la seguridad y el control de acceso. Los datos capturados por las cámaras LPR pueden utilizarse para diferentes finalidades, desde el control de estacionamientos hasta la aplicación de restricciones de tránsito, como identificar si un vehículo fue robado o si posee pendientes administrativas.

El control de acceso se está volviendo más integrado y conectado a otros sistemas y dispositivos. La tecnología de Internet de las Cosas (IoT) desempeña un papel importante en ese sentido, permitiendo la interconexión de diferentes dispositivos y el intercambio de información en tiempo real.

Esto posibilita una mayor automatización e inteligencia en los sistemas de control de acceso, haciéndolos más eficaces y adaptables a las necesidades específicas de cada entorno.

Cuáles son los tipos de Sistemas de Control de Acceso

Existen diversos tipos de sistemas de control de acceso físico, cada uno con su finalidad y adecuación a diferentes entornos. Estos sistemas utilizan tecnologías avanzadas para monitorear y gestionar el acceso de personas a determinadas áreas, proporcionando seguridad y control efectivos.

Los equipos y dispositivos utilizados para el control de acceso se seleccionan de acuerdo con las necesidades específicas del entorno y aquello que debe ser monitoreado, ya sean vehículos o personas. Cada tipo de dispositivo posee características y niveles de seguridad distintos, ofreciendo opciones variadas para garantizar la protección y el control adecuados.

A continuación presentamos los principales tipos de sistemas de control de acceso físico utilizados actualmente:

Terminales Biométricos

La biometría es una tecnología que utiliza características únicas y medibles de los seres vivos para identificar y autenticar la identidad de individuos.

El uso de la biometría en sistemas de control de acceso proporciona una forma altamente segura y confiable de garantizar que solo personas autorizadas tengan acceso a determinadas áreas o informaciones.

A continuación detallamos algunos de los principales métodos de biometría utilizados en Sistemas de Control de Acceso:

Geometría de la Mano

La tecnología de reconocimiento de la geometría de la mano es un método biométrico utilizado en Sistemas de Control de Acceso para autenticar la identidad de una persona con base en las características únicas de la palma de la mano.

Este método se basa en el análisis de las características geométricas de la mano, como longitud, ancho, posición de las articulaciones y otros elementos distintivos.

En el proceso de autenticación por geometría de la mano, un dispositivo biométrico, como un escáner o sensor de imagen, se utiliza para capturar la imagen de la palma de la mano del usuario.

Esa imagen es procesada por algoritmos de procesamiento de imágenes, que identifican las características relevantes, como líneas principales de la palma y de los dedos, además de puntos de referencia, como articulaciones y curvas características.

Con base en las características extraídas, se construye un modelo de referencia de la geometría de la mano del usuario y se almacena en una base de datos segura. Este modelo sirve como una representación única y exclusiva de la palma de la mano del usuario. Durante el proceso de autenticación, la palma de la mano del usuario es capturada nuevamente y sus características se comparan con el modelo de referencia almacenado.

La tecnología de reconocimiento de la geometría de la mano ofrece ventajas en términos de precisión y seguridad. La geometría de la mano es una característica altamente distintiva y difícil de falsificar, lo que aumenta la confiabilidad del Sistema de Control de Acceso. Además, el proceso de autenticación es rápido y no requiere contacto físico directo, lo cual es especialmente relevante en ambientes que exigen higiene y distanciamiento social.

Lectura de Huellas Dactilares

La lectura de huellas dactilares es una tecnología biométrica ampliamente utilizada en Sistemas de Control de Acceso para autenticar la identidad de una persona con base en las características únicas de sus huellas. Esta tecnología se basa en el análisis de los patrones formados por las huellas presentes en la superficie de las yemas de los dedos.

Durante el proceso de autenticación, las huellas dactilares del usuario se comparan con las huellas registradas previamente. Si existe una coincidencia dentro de un límite aceptable de similitud, se verifica la identidad del usuario y se concede el acceso.

Reconocimiento Facial

El reconocimiento facial es una tecnología avanzada de biometría que utiliza algoritmos para analizar e identificar características faciales únicas de un individuo. Esta tecnología permite autenticar la identidad con base en atributos faciales, como la forma del rostro, la disposición de los ojos, la nariz, la boca y otras características distintivas.

Para realizar el reconocimiento facial, un dispositivo biométrico captura la imagen del rostro del usuario. A continuación, el sistema ejecuta una serie de etapas para extraer y analizar puntos de referencia faciales, como el contorno de los labios, la posición de los ojos, la nariz y otros detalles importantes.

Esos puntos de referencia se convierten en un conjunto de datos digitales, que pueden compararse con una base de datos de rostros previamente registrados. Durante la autenticación, el sistema realiza una correspondencia entre los datos del rostro capturado y los datos almacenados, buscando similitudes o patrones coincidentes.

Existen diferentes enfoques para el reconocimiento facial, como el reconocimiento basado en características faciales 2D y el reconocimiento 3D, que considera la profundidad y la estructura tridimensional del rostro. Además, algoritmos de aprendizaje automático se utilizan con frecuencia para mejorar la precisión del reconocimiento facial, permitiendo que el sistema se adapte y refine sus coincidencias con el tiempo.

Reconocimiento por Voz

El reconocimiento por voz es una tecnología biométrica que utiliza características únicas de la voz de un individuo para autenticar su identidad. Esta tecnología se basa en patrones y características vocales exclusivas, como entonación, ritmo, frecuencia y otros aspectos relacionados con el habla.

Para realizar el reconocimiento por voz, un dispositivo biométrico, como un micrófono, captura la voz del usuario. Luego, el sistema convierte la señal de audio en datos digitales, que son procesados y analizados para extraer las características vocales relevantes.

Los algoritmos de reconocimiento por voz comparan estas características extraídas con muestras de voz previamente registradas en una base de datos. Durante el proceso de autenticación, el sistema busca similitudes o patrones coincidentes, determinando si la voz capturada corresponde a la voz del usuario registrado.

El reconocimiento por voz puede implementarse de diferentes maneras, dependiendo del contexto de uso. Puede utilizarse en sistemas de control de acceso físico, donde el usuario necesita pronunciar una frase específica para autenticar su identidad. También puede aplicarse en sistemas de autenticación de dispositivos móviles, donde la voz del usuario se compara con la información almacenada en el dispositivo.

Sistemas basados en Monitoreo

Los sistemas de control de acceso basados en monitoreo son un enfoque eficaz para garantizar la seguridad y el control de áreas restringidas.

Estos sistemas utilizan cámaras de vigilancia estratégicamente posicionadas para monitorear y capturar información relevante en tiempo real. Con ayuda de algoritmos avanzados, estos sistemas pueden realizar reconocimiento y análisis de diferentes elementos, permitiendo autenticación y registro de actividades de forma automatizada:

Reconocimiento de Matrículas Vehiculares (LPR)

La lectura de matrículas vehiculares, también conocida como LPR (License Plate Recognition), es una tecnología utilizada para identificar y capturar automáticamente la información contenida en matrículas de vehículos. Este sistema de control de acceso basado en monitoreo utiliza cámaras de vigilancia y algoritmos avanzados para reconocer y procesar matrículas en tiempo real.

El LPR es capaz de leer e interpretar los caracteres alfanuméricos presentes en las matrículas de los vehículos, independientemente de la velocidad a la que se muevan. Para ello, las cámaras especializadas en LPR se posicionan en lugares estratégicos, como entradas y salidas de estacionamientos, portones de acceso, vías públicas, entre otros.

Al capturar la imagen de la matrícula del vehículo, el sistema de lectura de matrículas realiza una serie de etapas para identificar y extraer sus caracteres. Esto incluye procesos de segmentación, en los cuales la matrícula se separa del resto de la imagen, y de reconocimiento, donde los caracteres se analizan y comparan con una base de datos que contiene matrículas registradas.

Los algoritmos de reconocimiento de matrículas vehiculares utilizan técnicas de procesamiento de imágenes y aprendizaje automático para realizar el análisis y reconocimiento de caracteres. Estos algoritmos pueden entrenarse con una gran cantidad de ejemplos de matrículas de diferentes modelos y variaciones, mejorando la precisión del sistema con el tiempo.

Portería Remota

La portería remota es un sistema de control de acceso basado en monitoreo que permite la visualización, comunicación y autorización remota de acceso a un determinado lugar. A diferencia de una portería convencional, en la que existe la presencia física de un portero, la portería remota utiliza tecnología de comunicación y cámaras de vigilancia para realizar la gestión y el control de acceso de forma remota.

En este sistema, las cámaras de vigilancia se instalan en las áreas de entrada y salida del lugar, así como en otros puntos estratégicos para garantizar amplia cobertura. Estas cámaras capturan imágenes en tiempo real y las transmiten a una central de monitoreo remota.

En la central de monitoreo, operadores calificados analizan las imágenes recibidas, identifican a las personas o vehículos que desean acceder al lugar y realizan la comunicación por medio de intercomunicadores de audio y video. La comunicación puede realizarse tanto por llamadas de voz como por videoconferencias, permitiendo verificar la identidad y autorizar el acceso.

Tarjetas de Proximidad

Las tarjetas de proximidad son dispositivos utilizados en sistemas de control de acceso físico que poseen un chip preprogramado en su interior. Cada tarjeta posee un número de identificación exclusivo, lo que la vuelve única en su identidad.

El funcionamiento de estas tarjetas se basa en la proximidad entre la tarjeta y un lector específico. Al acercar la tarjeta al lector, el chip presente en la tarjeta emite su número de identificación al lector, que a su vez envía esa información a un software responsable por el control de acceso.

El software verifica entonces la identidad del usuario con base en el número de identificación de la tarjeta. Si la identidad es reconocida, se libera el acceso, permitiendo que el usuario ingrese al ambiente controlado. En caso contrario, si la identidad no es reconocida o la tarjeta está desactivada, el acceso es negado y se impide la entrada del usuario.

Contraseña o PIN

Los sistemas de control de acceso físico basados en contraseñas y PIN se utilizan ampliamente para autenticar y autorizar el acceso a ambientes físicos restringidos, como edificios, salas o áreas específicas. Estos sistemas funcionan solicitando una contraseña o código PIN a los usuarios, quienes deben ingresarlos en un teclado o panel para verificar su identidad.

Las ventajas de los sistemas de contraseña y PIN incluyen su simplicidad y facilidad de uso. Los usuarios están familiarizados con el concepto de contraseñas y códigos PIN, lo que hace que la adopción y la interacción con el sistema sean más intuitivas. Además, la implementación de estos sistemas es relativamente económica, ya que requiere solo un dispositivo de entrada, como un teclado, y un software de control de acceso.

Otra ventaja es la flexibilidad. Los sistemas de contraseña y PIN permiten que los usuarios definan sus propias contraseñas o códigos PIN, lo que les brinda una sensación de control y personalización. Además, las contraseñas y códigos PIN pueden modificarse fácilmente, lo que los vuelve útiles en escenarios en los que el acceso debe actualizarse regularmente, como cuando un colaborador deja la organización.

Sin embargo, los sistemas de contraseña y PIN también presentan desventajas y vulnerabilidades significativas. La principal preocupación es la seguridad. Las contraseñas y los códigos PIN pueden verse comprometidos fácilmente si son débiles o previsibles. Muchos usuarios tienden a elegir contraseñas fáciles de adivinar, como fechas de nacimiento, nombres de familiares o secuencias numéricas simples. Esto hace que estos sistemas sean vulnerables a ataques de fuerza bruta o adivinación, en los que un invasor prueba varias combinaciones hasta encontrar la correcta.

Sistemas basados en Dispositivos Móviles

Los sistemas de control de acceso basados en dispositivos móviles representan una solución tecnológica innovadora que posibilita la autenticación y autorización de acceso a ambientes físicos o recursos mediante smartphones y tablets.

Una de las principales ventajas de estos sistemas es su notable conveniencia para los usuarios. Los dispositivos móviles se han vuelto ampliamente difundidos y fácilmente accesibles, lo que hace que la autenticación mediante ellos sea una opción práctica e intuitiva. Además, la movilidad de los dispositivos permite que los usuarios se autentiquen en diferentes ubicaciones, eliminando la necesidad de cargar tarjetas o llaves físicas.

Esta tecnología utiliza aplicaciones móviles personalizadas que permiten a los usuarios realizar procesos de autenticación con facilidad. Por medio de conexiones seguras y protocolos de comunicación cifrados, los dispositivos móviles se comunican con los sistemas de control de acceso, suministrando la información necesaria para verificar la identidad del usuario y conceder o negar acceso.

La Implantación de un Proyecto de Control de Acceso

La implantación de un proyecto de control de acceso es una etapa fundamental para garantizar la seguridad y protección de ambientes, ya sean residenciales, comerciales o industriales. Este proceso involucra una serie de actividades y medidas para establecer un sistema eficiente de control de entrada y salida de personas, vehículos y objetos.

El primer paso en la implantación del proyecto de control de acceso es realizar un análisis detallado de las necesidades y características del ambiente en cuestión. Esto implica identificar los puntos críticos de acceso, las áreas restringidas, los flujos de personas y vehículos, así como los requisitos específicos de seguridad. Con base en este análisis es posible determinar las soluciones tecnológicas más adecuadas y las medidas de seguridad a implementar.

Una vez definidos los requisitos, el siguiente paso es seleccionar los equipos y sistemas de control de acceso necesarios. Esto puede incluir la instalación de cámaras de seguridad, lectores biométricos, molinetes, puertas automatizadas, sistemas de identificación por tarjetas o tags, entre otros dispositivos. Es importante elegir productos y tecnologías confiables, que cumplan con estándares de seguridad y sean compatibles con las necesidades del ambiente.

Después de la adquisición de los equipos, es momento de realizar la instalación física y la integración de los sistemas. Los dispositivos de control de acceso deben instalarse en los lugares estratégicos de acuerdo con el proyecto establecido. Además, es necesario configurar los sistemas de software y bases de datos para gestionar la información de acceso y garantizar la autenticación correcta de los usuarios.

Otro aspecto crucial en la implantación del proyecto de control de acceso es la definición de políticas y procedimientos de seguridad. Esto incluye establecer directrices claras sobre quién tiene permiso de acceso, horarios permitidos, reglas de identificación y autenticación, entre otras medidas. También es importante ofrecer entrenamiento adecuado a usuarios y colaboradores para que sepan utilizar correctamente el sistema y sigan las políticas de seguridad establecidas.

Después de la conclusión de la implantación, es fundamental realizar pruebas y evaluaciones para garantizar que el sistema de control de acceso esté funcionando de manera adecuada y cumpliendo con las expectativas de seguridad. Se recomienda realizar auditorías periódicas y mantener un monitoreo continuo para identificar posibles fallas o vulnerabilidades y tomar las medidas correctivas necesarias.

Aplicaciones del Sistema de Control de Acceso

Los sistemas de control de acceso tienen una amplia gama de aplicaciones en diversos sectores, incluyendo empresas, instituciones gubernamentales, instalaciones de salud, aeropuertos, centros de datos y muchos otros.

Su implementación desempeña un papel crucial en la prevención de intrusiones no autorizadas, la protección de áreas restringidas y recursos sensibles, la garantía de cumplimiento con regulaciones de seguridad y privacidad, y la gestión eficiente del flujo de personas en lugares de alto tránsito.

Estos sistemas ofrecen un enfoque avanzado y confiable para controlar el acceso de individuos, vehículos y objetos a ambientes específicos. Pueden integrarse con otros sistemas de seguridad, como sistemas de videovigilancia y alarmas, para proporcionar un enfoque integral y eficaz de protección y monitoreo.

Principales Beneficios del Control de Acceso

La implementación de un sistema de control de acceso trae una serie de ventajas, siendo la seguridad ciertamente la principal, aunque no la única. A continuación presentamos los principales beneficios de este sistema:

Mejor Gestión del Ambiente: Los sistemas de control de acceso permiten una gestión más eficiente del ambiente, garantizando que solo personas autorizadas tengan acceso a áreas específicas. Esto ayuda a evitar situaciones indeseadas y garantiza la seguridad de los recursos y la información.

Apoyo en la Toma de Decisiones: Con registros precisos de las actividades de acceso, los sistemas de control de acceso proporcionan información valiosa para la toma de decisiones. Los datos pueden analizarse para identificar patrones, tendencias y comportamientos, ayudando en la implementación de medidas de seguridad más eficaces.

Restricción de acceso de colaboradores y personas no autorizadas: Los sistemas de control de acceso permiten restringir el acceso de colaboradores y personas no autorizadas a lugares específicos. Esto evita el acceso no autorizado a áreas restringidas, como salas de servidores, salas de archivos confidenciales o áreas de producción.

Reducción de costos con contratación de profesionales de seguridad: Con la implementación de sistemas de control de acceso eficientes, las organizaciones pueden reducir la dependencia de profesionales de seguridad física. Los sistemas automatizados desempeñan un papel fundamental en el monitoreo y control del acceso, reduciendo los costos operativos.

Acceso rápido y ágil de los colaboradores a los ambientes: Los sistemas de control de acceso permiten que los colaboradores accedan rápidamente a las áreas y recursos necesarios para realizar sus tareas. Esto mejora la eficiencia operativa y evita retrasos innecesarios.

Creación de listas de acceso para eventos internos: Los sistemas de control de acceso facilitan la creación de listas de acceso para eventos internos, como conferencias, capacitaciones o reuniones. Esto garantiza que solo personas autorizadas puedan participar de esos eventos, aumentando la seguridad y el control.

Localización rápida de los colaboradores: Con la integración de sistemas de control de acceso con tecnologías de localización, es posible localizar rápidamente a los colaboradores en caso de emergencia o necesidad de comunicación urgente.

Control de la cantidad de personas en los ambientes: Los sistemas de control de acceso permiten controlar y monitorear la cantidad de personas presentes en determinados ambientes. Esto es particularmente útil en lugares con capacidad limitada, como salas de reuniones, auditorios o áreas de eventos.

Análisis comportamental de colaboradores y proveedores: Los sistemas de control de acceso pueden proporcionar información valiosa sobre el comportamiento de los colaboradores y proveedores. Esto incluye el tiempo de permanencia en el ambiente, horarios de acceso e historial de actividades. Este análisis comportamental puede ayudar en la detección de patrones inusuales y en la identificación de posibles amenazas.

Identificación de visitantes y registro de frecuencia de visitas: Los sistemas de control de acceso permiten identificar y registrar a los visitantes, garantizando la seguridad de la información y de las personas. Esto es particularmente importante en ambientes con acceso restringido o confidencial.

Conclusión

En resumen, los sistemas de control de acceso desempeñan un papel fundamental en la seguridad y protección de recursos e informaciones en diversos ambientes. Proporcionan una capa de protección esencial, permitiendo que las organizaciones restrinjan el acceso solo a personas autorizadas y garanticen la integridad de sus operaciones.

Además, los sistemas de control de acceso garantizan el cumplimiento con regulaciones de seguridad y privacidad, registran la frecuencia de visitantes y visitas, y proporcionan una visión integral del ambiente, permitiendo una mejor gestión de seguridad y una respuesta más eficaz a incidentes.

Sin embargo, es importante destacar que la implementación de sistemas de control de acceso debe planificarse y ejecutarse cuidadosamente, teniendo en cuenta las necesidades específicas de la organización y las tecnologías más adecuadas. La elección de soluciones confiables y escalables, así como la adopción de prácticas de privilegio mínimo, son fundamentales para obtener los mejores resultados y garantizar la eficacia del sistema.